Windows Server 2022 et FSRM : bloquer certaines extensions de fichiers

Sommaire

I. Présentation

Dans ce chapitre, nous allons apprendre à configurer FSRM sur un serveur de fichiers Windows Server 2022 de façon à bloquer certaines extensions de fichiers. Grâce à cette méthode, les utilisateurs ne pourront pas déposer sur notre partage les extensions de fichiers bannies grâce au filtrage de fichiers.

Précédemment, nous avions vu :

Désormais, nous poursuivons notre apprentissage en nous intéressant à la section "Gestion du filtrage de fichiers" du Gestionnaire de ressources du serveur de fichiers. En mettant en place ce filtrage, nous allons pouvoir, par exemple, bloquer les exécutables, images ISO, package MSI, etc... Sur un partage destiné aux utilisateurs. Ce type de fichiers peut être malveillant et doit être stocké sur un partage spécifique et réservé au service informatique.

Dans un établissement scolaire, nous pourrions utiliser le filtrage de fichiers pour bloquer (ou surveiller) certaines extensions correspondantes aux fichiers vidéos (MKV, AVI, MP4, etc...) et audios (MP3). Il y a deux types de filtrage :

- Actif : empêche les utilisateurs d'enregistrer des fichiers non autorisés

- Passif : autoriser les utilisateurs à enregistrer des fichiers (utilisé pour l'analyse)

Il y a également la possibilité d'utiliser le filtrage de fichiers pour bloquer les extensions de fichiers relatives aux ransomwares. À ce sujet, consultez cet article :

II. FSRM et le filtrage de fichiers

La configuration du filtrage de fichiers au travers de FSRM s'effectue en trois étapes via la section "Gestion du filtrage de fichiers" de la console de gestion.

- Filtres de fichiers : les filtres de fichiers en place sur les répertoires du serveur

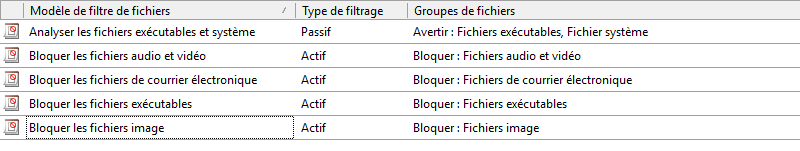

- Modèles de filtres de fichiers : règles de filtrage, actives ou passives, qui s'appuient sur un ou plusieurs groupes de fichiers

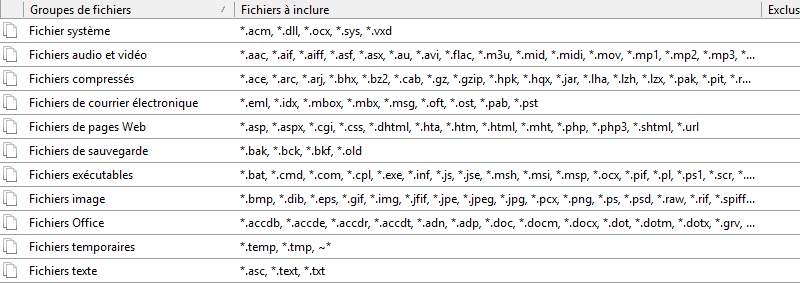

- Groupes de fichiers : liste d'extensions de fichiers, regroupées par catégories

Dans cet exemple, nous allons appliquer un filtrage de fichiers sur le répertoire partagé "Partage" dans le but d'empêcher le stockage de fichiers exécutables, ainsi que d'images ISO.

Nous allons réutiliser le modèle "Fichiers exécutables" car il contient déjà une liste d'extensions pertinentes. Mais, nous allons le modifier.

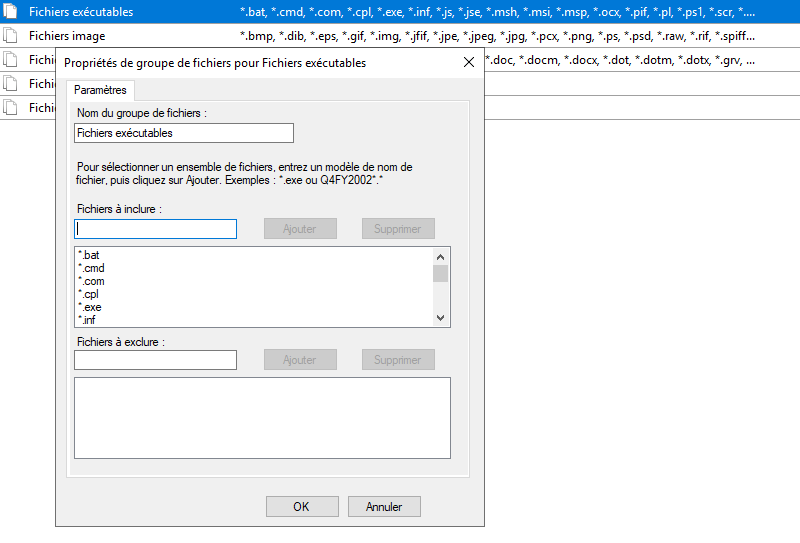

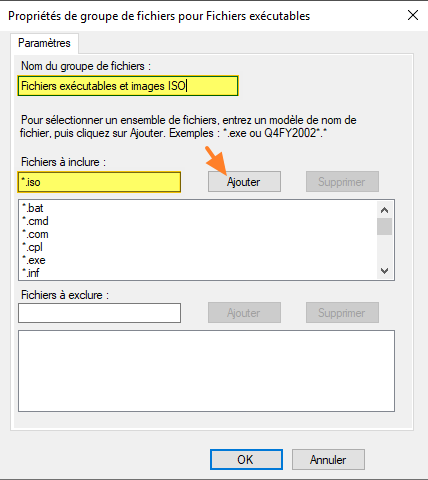

Puisque nous souhaitons aussi bloquer les images ISO, on va éditer le titre du modèle pour qu'il reste parlant et ajouter l'extension "*.iso", comme sur l'image ci-dessous. On peut aussi constater qu'il est possible d'exclure certains fichiers.

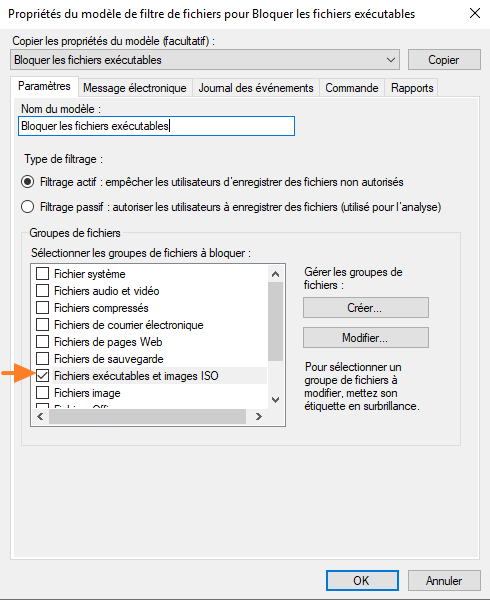

Le groupe de fichiers étant prêt, nous allons le sélectionner dans notre modèle.

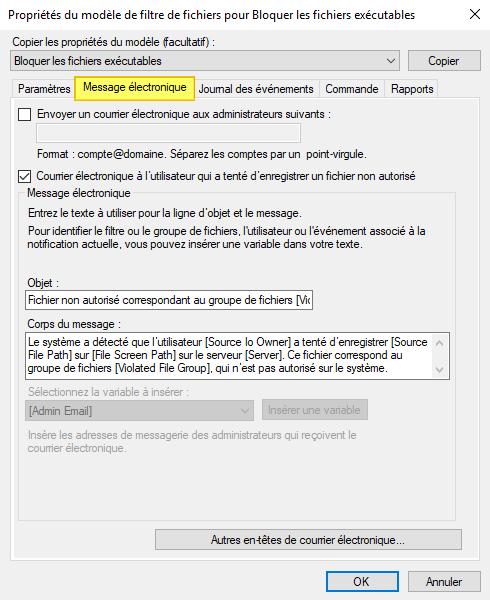

Au-delà de choisir le(s) groupe(s) de fichiers, c'est aussi l'occasion de configurer les notifications. Contrairement aux quotas où l'événement peut être différent en fonction du seuil d'utilisation du quota, ici, à la moindre alerte, on pourra déclencher une ou plusieurs actions : envoyer un e-mail, créer un événement dans les logs Windows, exécuter une commande ou alimenter un rapport. La section "Message électronique" permet d'envoyer une notification à l'utilisateur à l'origine du dépôt de fichiers et/ou à l'administrateur, que ce soit un filtre actif ou un filtre passif.

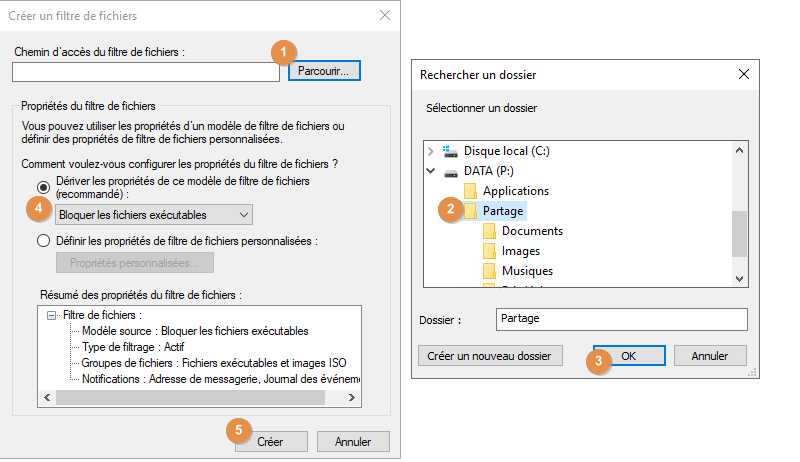

Effectuez un clic droit sur "Filtres de fichiers" et cliquez sur "Créer un filtre de fichiers". Un formulaire doit être complété.

Tout d'abord, cliquez sur "Parcourir" pour préciser le répertoire sur lequel s'applique ce filtre (1). Ensuite, nous sélectionnons le répertoire "Partage" (2) et nous validons avec "OK" (3). Il ne reste plus qu'à sélectionner le modèle "Bloquer les fichiers exécutables" que nous avons configuré précédemment (4) et à valider pour que la règle soit créée (5).

À partir de maintenant, il n'est plus possible de déposer un exécutable ou une image ISO sur ce répertoire partagé ! À condition, bien entendu, que l'extension du fichier corresponde à la liste déclarée dans le "Groupe de fichiers".

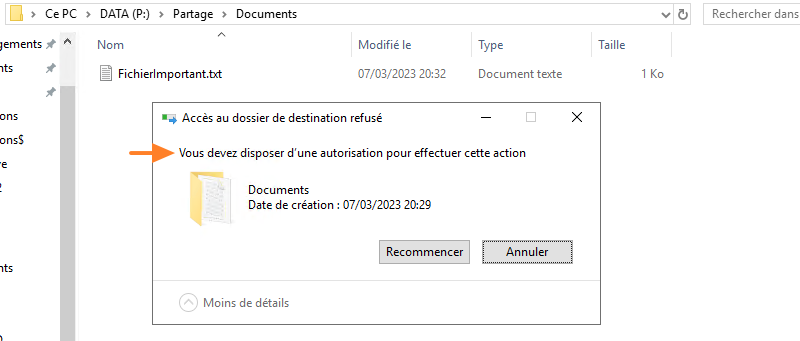

III. Tester le filtrage de fichiers

Cette nouvelle configuration doit être testée. Cela est simple puisqu'il suffit de tenter de déposer un fichier en principe interdit sur le partage. Un message d'erreur s'affiche, évoquant un problème d'autorisation, pourtant j'ai bien des droits sur le dossier : c'est le filtrage de fichiers qui m'empêche de déposer ce fichier exécutable.

Lorsque le blocage se produit, un message comme celui-ci sera visible dans l'observateur d'événements : "Le système a détecté que l’utilisateur IT-CONNECT\Administrateur a tenté d’enregistrer P:\Partage\Documents\PowerToysSetup-0.68.1-x64.exe sur P:\Partage sur le serveur SRV-ADDS-01. Ce fichier correspond au groupe de fichiers "Fichiers exécutables et images ISO", qui n’est pas autorisé sur le système."

IV. Conclusion

Voilà, nous venons de faire nos premiers pas avec le filtrage de fichiers via FSRM ! Dans un prochain épisode, on approfondira l'utilisation du filtrage de fichiers pour se protéger des ransomwares ! À cette occasion, je partagerai mon script PowerShell !

Bonjour,

Je consultais votre nouvel article (d’ailleurs merci pour ce partage) et, sauf erreur de ma part, j’ai l’impression qu’il manque un bout a la fin. Je trouve la suite de « d » bizarre 🫣 et je ne comprends pas ce que vient faire la commande la commande powershell. Bref, c’est peut-être moi, qui comprend mal mais je préférais le signaler.

Bonne continuation.

Bonjour,

Effectivement il manquait la conclusion de l’article… La commande PowerShell n’avait rien à faire ici car c’est pour un autre tutoriel sur le filtrage de fichiers que je prépare (comme évoqué en introduction).

J’ai fait le nécessaire, merci du signalement. 🙂

Bonjour

est il possible de faire une exclusion d’un groupe utilisateurs ?

merci

comment faire de l envoi de mail avec un serveur smpt office 365 ?