Connexion Bureau à distance en ligne de commande

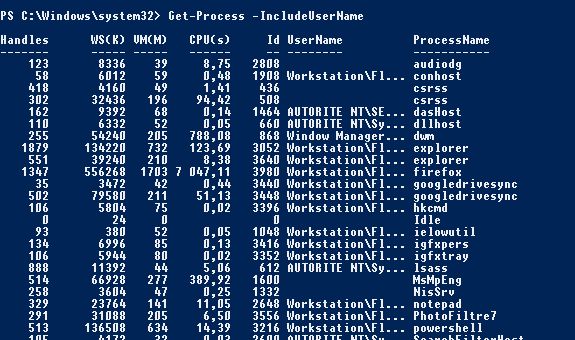

I. Présentation Ce tutoriel vous explique comment initier rapidement une connexion Bureau à distance, en ligne de commande, sous Windows. Pour rappel, l’application Bureau à distance est accessible via l’exécutable « mstsc.exe ». II. Initier une connexion En ligne de commande, nous appellerons donc « mstsc.exe » pour que l’application Bureau à distance s’exécute. Cependant, pour se connecter directement sur un hôte précis nous allons ajouter une option : mstsc.exe /v:<hôte-distant> Il est également possible d’ajouter le numéro de port mstsc.exe /v:<hôte-distant>:<port> Ensuite, pour la taille de la fenêtre on ajoutera une option pour la mise en pleine écran : mstsc.exe /v:<hôte-distant> /f Si vous souhaitez préciser une taille précise pour la fenêtre de l’application, n’indiquez pas « /f » mais plutôt : mstsc.exe /v:<hôte-distant> /w:largeur /h:hauteur Les valeurs doivent être indiquées en pixels, vous pouvez vous baser sur les résolutions disponibles sur votre machine pour avoir une taille de fenêtre cohérente. Si vous souhaitez directement utiliser un fichier de configuration RDP sous l’extension .rdp, précisez-le

Lire cet article