Recherche sur Google : les pirates distribuent des malwares avec des pubs pour CCleaner, VLC, etc.

À partir de publicités diffusées dans les résultats de recherche de Google, les cybercriminels essaient de promouvoir des logiciels que l'on connaît tous : VLC, 7-Zip, Rufus ou encore CCleaner. Le problème, c'est que le lien renvoie l'utilisateur sur une page pour télécharger un programme malveillant.

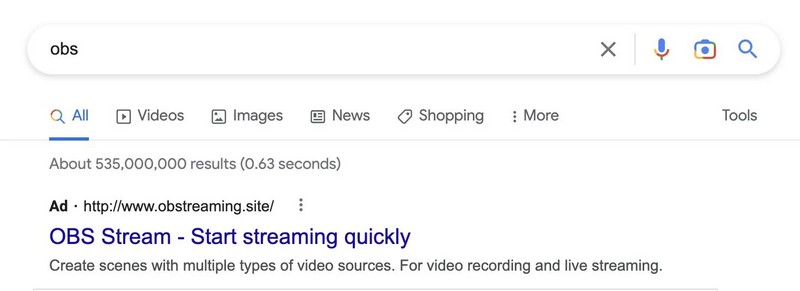

Ces derniers jours, un influenceur spécialisé dans les cryptomonnaies (NFT God) a fait les frais de cette campagne puisqu'il a téléchargé une version malveillante de l'exécutable d'OBS, un logiciel d'enregistrement vidéo. Suite à l'infection de sa machine, les pirates ont pu accéder à ses comptes professionnels et personnels, et ils ont pu dérober le contenu de son porte-monnaie de cryptomonnaies !

D'après Alex, alias NFT God, rien ne s'est passé lorsqu'il a lancé l'exécutable d'OBS... Mais, visiblement, en tâche de fond, le logiciel malveillant a fait son travail sur la machine dans le but de récupérer les mots de passe sauvegardés dans le navigateur, mais aussi les cookies, les jetons Discord ou encore des informations d'accès aux portefeuilles de cryptomonnaies ! Quelques heures plus tard, il a compris l'étendue des dégâts : "J'ai su à ce moment-là que tout était parti. Tout. Tous mes crypto et NFTs m'ont été arrachés.", raconte-t-il sur son compte Twitter.

Une technique efficace et bien rodée

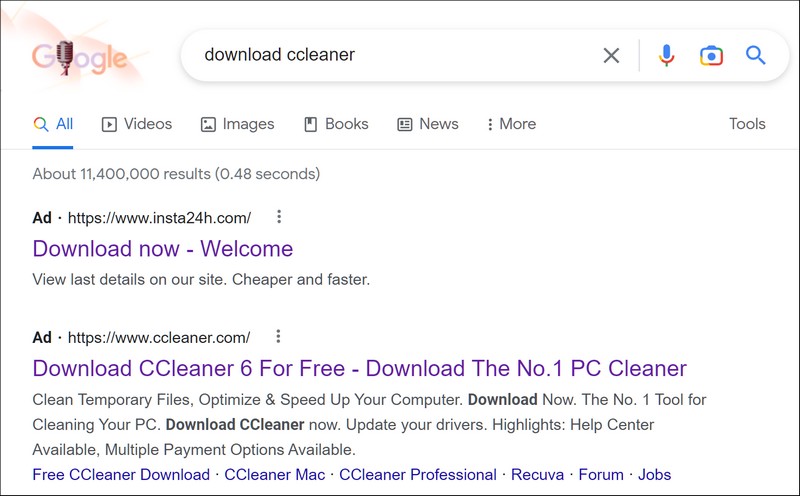

Certains sites dont la promotion est effectuée par les publicités dans Google ne sont même pas référencés sur le moteur de recherche en lui-même. Grâce à cela, Google n'analyse pas le site et ne peut pas détecter un éventuel contenu malveillant. Ainsi, l'intégralité du trafic provient des publicités : une stratégie payante, car la publicité est affichée tout en haut de la page de résultats, avant les résultats naturels.

Le pire, c'est que dans certains cas, la publicité malveillante d'un logiciel se retrouve positionnée devant la publicité du site officiel. Le site Bleeping Computer cite l'exemple de CCleaner, copie d'écran à l'appui :

Même si cette méthode n'est pas nouvelle, ce nouvel exemple montre qu'elle est à la fois efficace et redoutable ! Les logiciels victimes de ce type de campagnes sont très nombreux... On peut lister les exemples suivants :

- OBS

- Rufus

- Notepad++

- VLC

- CCleaner

- 7-Zip

- WinRAR

- Blender 3D

- VirtualBox

- Putty

On constate également que certains de ces logiciels sont très généralement utilisés par les informaticiens, ce qui n'est pas anodin : en récupérant les cookies et éventuels mots de passe enregistrés sur le poste d'un informaticien, il y a plus de chances d'obtenir des comptes avec des privilèges élevés que sur l'ordinateur de mamie...

Différentes souches malveillantes sont utilisées par les cybercriminels, notamment RedLine, IcedID, BatLoader et Vidar, capables de dérober des informations sensibles sur les machines infectées.

Suite à la médiatisation de ces annonces malveillantes, Google a reçu de nombreux signalements et à procédé à la suppression de ces annonces. Malgré tout, il ne faut pas être naïf : cela reviendra.