Près de 20 000 serveurs Microsoft Exchange vulnérables sont exposés à des cyberattaques !

Malgré les risques et les nombreuses alertes, il y a encore près de 20 000 serveurs de messagerie exposés sur Internet et vulnérables à différentes failles de sécurité. Que ce soit en Europe, aux États-Unis, ou en Asie, les entreprises continuent de s'exposer.

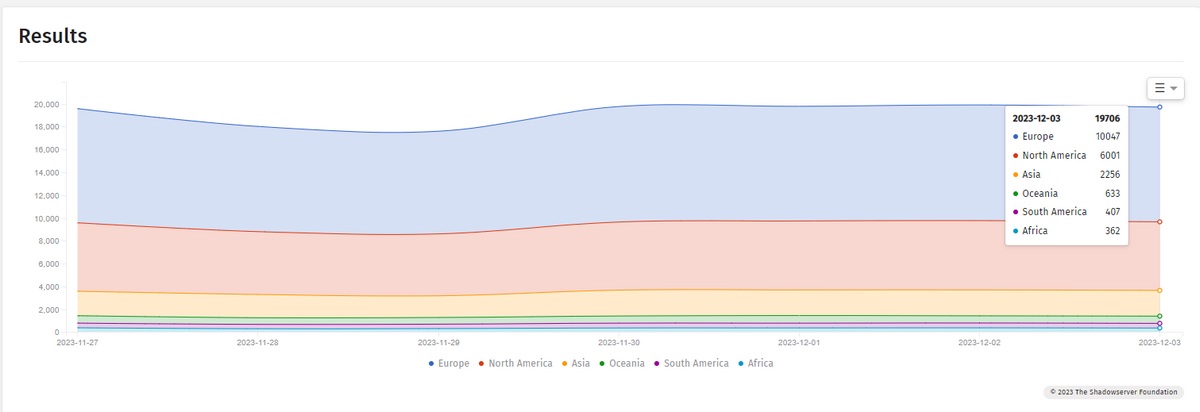

En date du 3 décembre 2023, il y aurait 19 706 serveurs de messageries Exchange Server exposés sur Internet et vulnérables, d'après ce graphique de The ShadowServer Foundation. D'ailleurs, plus de la moitié de ces serveurs, à savoir 10 047 serveurs sont situés en Europe : certains de ces serveurs sont probablement situés en France. Pour obtenir cette information, The ShadowServer Foundation scanne les serveurs exposés sur Internet.

Il s'agit de serveurs vulnérables, car ils ne sont pas protégés contre les failles de sécurité récentes et ils utilisent des versions d'Exchange Server obsolètes. Autrement dit, il s'agit de versions qui ne sont plus prises en charge par Microsoft : Exchange Server 2007, Exchange Server 2010, Exchange Server 2013.

En l'occurrence, les machines identifiées par le scan de The ShadowServer Foundation sont vulnérables aux failles de sécurité suivantes :

- CVE-2020-0688

- CVE-2021-26855 - ProxyLogon

- CVE-2021-27065 - Chaîne d'exploitation ProxyLogon

- CVE-2022-41082 - Chaîne d'exploitation ProxyNotShell

- CVE-2023-21529

- CVE-2023-36745

- CVE-2023-36439

On se souvient notamment des dégâts causés par ProxyLogon...

Toutefois, la situation pourrait être encore plus grave d'après Yutaka Sejiyama, chercheur en sécurité chez Macnica. D'après l'analyse qu'il a effectuée à partir du moteur Shodan à la fin du mois de novembre 2023, il y avait 30 635 serveurs Exchange vulnérables et exposés sur Internet.

- 275 instances d'Exchange Server 2007

- 4 062 instances d'Exchange Server 2010

- 26 298 instances d'Exchange Server 2013

Pour se protéger, la meilleure solution (mais pas forcément la plus simple), c'est de migrer vers une version plus récente de Microsoft Exchange ou de migrer vers une autre solution : Microsoft 365, par exemple. Toutefois, en attendant, sur les serveurs vulnérables, il me semble pertinent de déployer un outil tel que CrowdSec pour détecter et bloquer les potentielles attaques.