Pour bloquer les attaques, Microsoft Defender peut auto-isoler les comptes compromis !

Microsoft Defender for Endpoint bénéficie d'une nouvelle fonctionnalité très intéressante lui permettant d'isoler un utilisateur compromis et utilisé par un cybercriminel afin de bloquer une cyberattaque. Cette nouveauté est dès à présent disponible en version preview public.

Désormais, Microsoft Defender for Endpoint est capable d'isoler les utilisateurs, en plus de pouvoir isoler les appareils. Bien que ces deux fonctionnalités soient en "preview public", c'est prometteur. Dans un article complet, Microsoft a dévoilé cette nouvelle fonctionnalité : "Aujourd'hui, nous avons le plaisir d'annoncer que les clients de Microsoft Defender for Endpoint pourront désormais interrompre automatiquement les attaques d'origine humaine telles que les ransomwares dès le début de la chaîne d'exécution, sans avoir à déployer d'autres fonctionnalités."

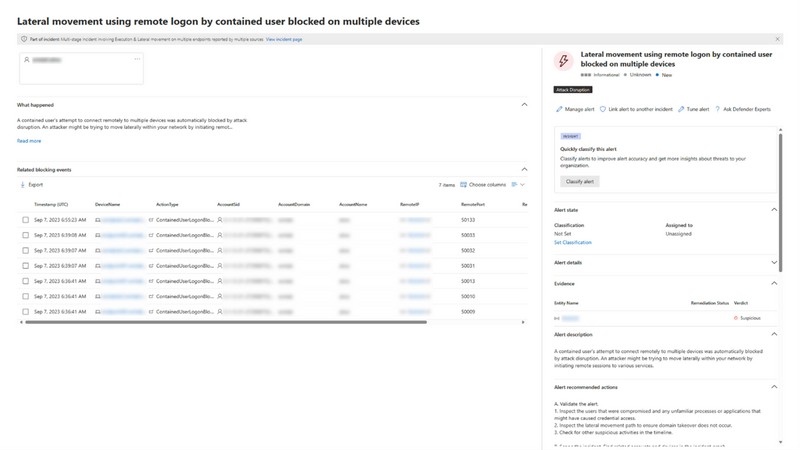

Lors d'une attaque informatique, les humains peuvent intervenir et réaliser différentes actions pour atteindre leur objectif final, notamment les mouvements latéraux pour se déplacer d'une machine à une autre à l'aide de comptes compromis. Désormais, Microsoft Defender for Endpoint peut bloquer les tentatives de mouvements latéraux en isolant le(s) compte(s) compromis ou les identités suspectes, que ce soit sur une infrastructure Cloud ou on-premise. Lorsqu'un compte est isolé, il devient inutilisable sur l'ensemble des machines de l'entreprise. Pour cela, Microsoft évalue un ensemble de signaux sur l'ensemble des services afin de détecter les comportements suspects et malveillants.

"Lorsqu'une identité est contenue, tout dispositif avec Microsoft Defender for Endpoint bloque le trafic entrant pour des protocoles spécifiques liés aux attaques (connexions réseau, RPC, SMB, RDP) tout en autorisant le trafic légitime.", précise la documentation de Microsoft. Ces actions sont effectuées pour réduire au maximum l'impact de l'attaque.

Le tableau de bord de Defender contiendra toutes les informations nécessaires pour analyser la situation, et éventuellement, débloquer l'utilisateur. Au fil des mois, l'entreprise américaine continue d'ajouter des fonctionnalités à Microsoft Defender for Endpoint pour qu'il soit encore plus efficace et réactif face aux menaces. Dans ce cas-là, les fonctions d'isolation sont très importantes, notamment pour isoler les machines managées ou non managées ainsi que les utilisateurs.

Je vous laisse avec cette vidéo de démonstration de cette nouvelle fonctionnalité :