Le kit de phishing Tycoon 2FA contourne le MFA et cible les comptes Microsoft 365 et Gmail !

Tycoon 2FA, c'est le nom d'une plateforme de Phishing-as-a-Service (Phaas) utilisée par les cybercriminels pour cibler les utilisateurs de Gmail (Google) et de Microsoft 365, tout en outrepassant l'authentification à deux facteurs. Voici ce qu'il faut savoir sur ce kit redoutable !

En octobre 2023, les analyses de Sekoia ont fait la découverte de Tycoon 2FA pour la première fois. Néanmoins, les pirates du groupe Saad Tycoon en font la promotion sur un canal Telegram privé depuis août 2023.

Comme le soulignent les équipes de Sekoia dans un nouveau rapport, ce kit de phishing prêt à l'emploi est en pleine évolution et une nouvelle version a été publiée en 2024 : plus efficace et plus furtive, notamment l'ajout de capacités de détection et de blocage des bots. Actuellement, Tycoon 2FA exploite 1 100 domaines et a été utilisé pour mettre au point des milliers d'attaques de phishing.

Afin de pouvoir contourner l'authentification multifacteur et voler les informations d'identification des utilisateurs, Tycoon 2FA doit intercepter les données de la victime et les transmettre au service légitime. Pour atteindre cet objectif, la plateforme Tycoon 2FA intègre un reverse proxy qui va se positionner entre l'ordinateur de la victime et le service sur lequel elle va se connecter.

Un processus bien rôdé, en 7 étapes

Ainsi, actuellement en mars 2024, une attaque Tycoon 2FA se déroule en 7 étapes distinctes :

- Étape 0 : les attaquants diffusent des liens malveillants par l'intermédiaire d'une campagne de phishing (e-mails malveillants) ou des QR codes piégés, dans le but d'amener la victime vers la page falsifiée.

- Étape 1 : lorsqu'un utilisateur clique sur l'URL contenue dans l'e-mail, ou qu'il scanne le QR code, il est redirigé vers une page intégrant un défi Turnstile de Cloudflare afin de filtrer le trafic indésirable.

- Étape 2 : cette étape n'est pas visible pour l'utilisateur, car elle exécute un code JavaScript en arrière-plan et redirige ensuite l'utilisateur vers une autre page en fonction de la présence d'une adresse électronique.

- Étape 3 : cette étape est également invisible pour l'utilisateur qui sera redirigé automatiquement vers une autre page contrôlée par les cybercriminels.

- Étape 4 : l'utilisateur se retrouve face à une fausse page de connexion Microsoft qui est utilisée par les attaquants pour voler les informations d'identification. WebSockets est utilisé pour l'exfiltration des données.

- Étape 5 : c'est à ce moment-là que, si nécessaire, Tycoon 2FA va utiliser du code JavaScript pour proposer un défi 2FA à l'utilisateur, en relayant et en prenant en charge plusieurs méthodes (Notification sur Microsoft Authenticator, code à usage unique via une application, SMS ou par appel téléphonique). Il interceptera les informations de validation émises par l'utilisateur pour compléter le challenge MFA.

- Étape 6 : fin du processus, l'utilisateur est redirigé vers une page déterminée par les cybercriminels. Le site de Microsoft, dans certains cas.

Au sujet de l'étape n°5, Sekoia précise : "À l'aide de serveurs proxy commerciaux, les pages d'hameçonnage Tycoon 2FA transmettent les données de l'utilisateur, notamment l'adresse électronique, le mot de passe et le code 2FA, à l'API d'authentification légitime de Microsoft. La réponse au trafic de l'API Microsoft renvoie les pages et les informations appropriées à l'utilisateur." - Ce qui montre l'efficacité de Tycoon 2FA et prouve que c'est un kit prêt à l'emploi très évolué.

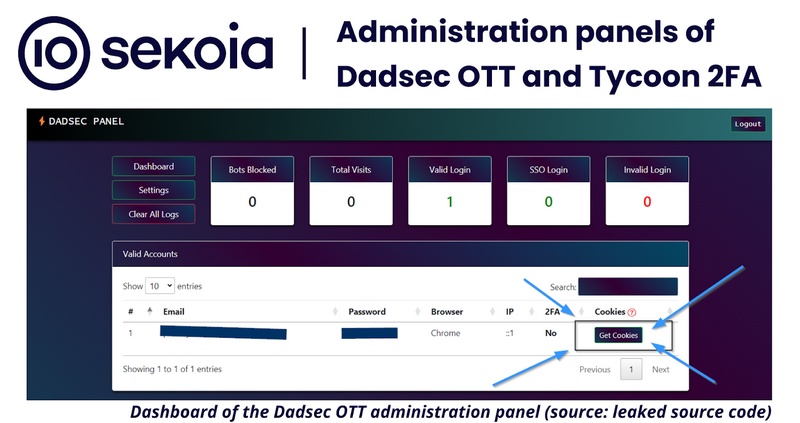

Les affiliés de Tycoon 2FA ont accès à un véritable tableau de bord d'administration au sein duquel ils peuvent visualiser les identifiants collectés avec l'identifiant, le mot de passe, l'état du MFA, ainsi que la possibilité d'obtenir des cookies d'authentification prêts à l'emploi.

Un ensemble de domaines malveillants est associé à l'utilisation du kit Tycoon 2FA. Vous pouvez retrouver la liste sur le GitHub de Sekoia, sur cette page.

Tycoon 2FA, une plateforme massivement utilisée par les pirates

Sekoia a pu analyser le portefeuille de cryptomonnaie utilisé par le groupe de cybercriminels à l'origine du kit Tycoon 2FA. Depuis août 2023, il y a eu 700 transactions entrantes d'une valeur moyenne de 366 dollars, soit plus de 256 000 dollars. Les analystes indiquent également que 530 transactions ont dépassé 120 dollars, ce qui correspond au tarif pour accéder à la plateforme PhaaS pendant 10 jours.

"En supposant que le portefeuille est principalement utilisé pour les opérations PhaaS de Tycoon 2FA depuis août 2023, le montant total des transactions suggère que plusieurs centaines de kits Tycoon 2FA ont été vendus 'as a service' sur une période de six mois.", peut-on lire.