NAS Asustor : Installer un certificat Let’s Encrypt

Sommaire

I. Présentation

Let's Encrypt est une autorité de certification ouverte dont l'ISRG est à l'origine et qui n'a pas pour objectif de réaliser des profits, d'ailleurs elle vous permet d'obtenir un certificat de sécurité gratuitement. A l'heure du HTTPS, ce projet tombe à pic si vous ne souhaitez pas débourser d'argent dans un certificat (bien qu'il y ait différents niveaux de sécurité dans les certificats), pour le mettre sur son NAS à la maison ce sera parfait ! Et en plus, ça permettra de sécuriser vos connexions avec un véritable certificat.

Let's Encrypt va nous permettre d'obtenir un certificat X.509 pour le protocole TLS, de manière gratuite et automatisée, car le processus est transparent de notre côté (création, validation, signature, etc.).

Let's Encrypt va nous permettre d'obtenir un certificat X.509 pour le protocole TLS, de manière gratuite et automatisée, car le processus est transparent de notre côté (création, validation, signature, etc.).

Depuis la version ADM 2.6.2 du système d'exploitation pour les NAS Asustor, il est possible de créer automatiquement un certificat Let's Encrypt pour son NAS, depuis l'interface du NAS. C'est d'ailleurs cette fonctionnalité qui fait l'objet de ce tutoriel, la finalité sera d'avoir un certificat installé sur notre NAS et qui sécurise les connexions. De son côté, Synology a également intégré cette possibilité sur son système d'exploitation DSM, ce sont d'ailleurs les deux seuls fabricants à proposer cette fonctionnalité pour le moment.

II. Préparer son NAS : Ouvrir le port 80

Lors du processus de création du certificat, une connexion doit s'effectuer entre Let's Encrypt et votre NAS, pour cela le NAS doit avoir un serveur web accessible sur le port 80. Ceci est temporaire le temps de la création du certificat, pas de panique 🙂

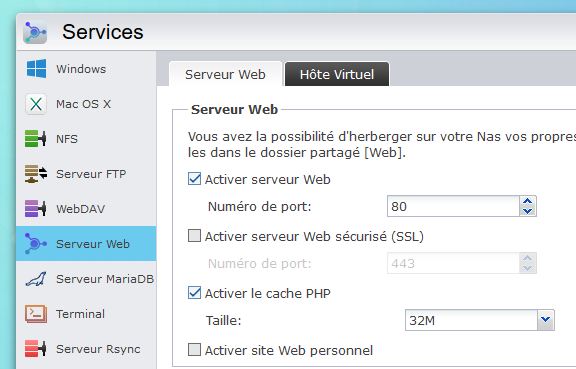

Pour activer le serveur web sur le port 80, rendez-vous dans "Services" sur l'interface de l'ADM, puis dans "Serveur Web" cochez la case "Activer serveur Web". Veillez à ce que le port d'écoute soit 80.

Le routeur/firewall doit être configuré pour qu'en accédant à votre nom de domaine (qui doit avoir votre IP publique enregistrée dans les DNS) sur le port 80 on tombe sur le serveur web du NAS. Pour cela, si vous utilisez la fonctionnalité EZ-Routeur du NAS effectuez la configuration depuis l'ADM, sinon je vous laisse effectuer la configuration sur votre équipement.

L'objectif est de rediriger le port 80 externe vers le port 80 à destination du NAS.

Pour rappel, l'EZ-Routeur est accessible dans "Paramètres" puis "Accès facile". La règle créée doit être semblable à celle ci-dessous :

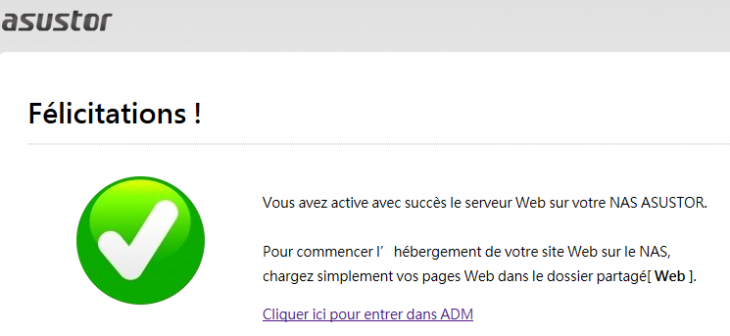

Une fois que la redirection est en place, vous pouvez tester depuis un navigateur et vous devez obtenir cette page :

Si c'est le cas, c'est tout bon, vous pouvez passer à la suite ! 😉

III. Générer et installer le certificat Let's Encrypt

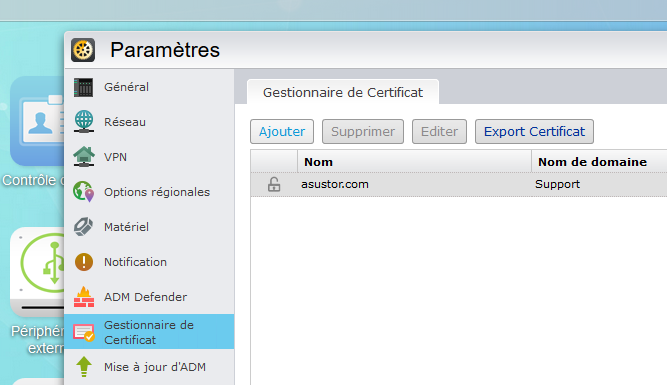

On va s'attaquer à la partie Let's Encrypt, où il est nécessaire d'accéder au "Gestionnaire de certificat" au sein des "Paramètres" sur l'image ci-dessous, et cliquez sur "Ajouter" pour démarrer l'assistant de création d'un nouveau certificat.

Avant de commencer, pour ceux que ça intéresse voici la liste officiel des DDNS supportés : Public Suffix DDNS

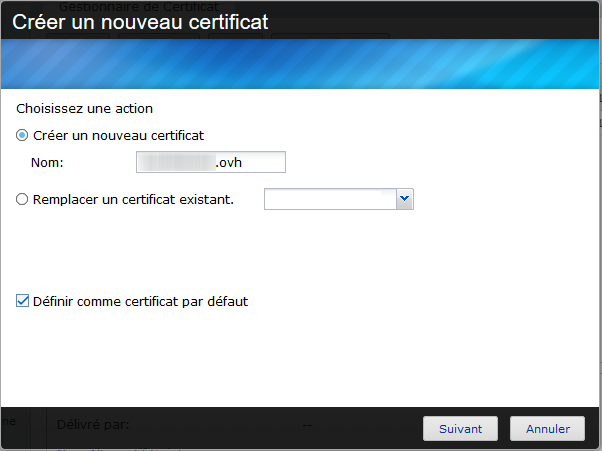

Cochez "Créer un nouveau certificat" et nommez-le comme vous le souhaitez, je vous conseille d'utiliser le nom de domaine comme nom pour le certificat.

Il est à noter que pour le moment, vous ne pouvez pas configurer un certificat Let's Encrypt avec un sous-domaine à "myasustor.com" proposé au sein des NAS Asustor. Pour ma part, j'utilise un nom de domaine avec l'extension ".ovh".

Au passage pour que le certificat devienne le certificat principal sur le NAS, cochez la case "Définir comme certificat par défaut".

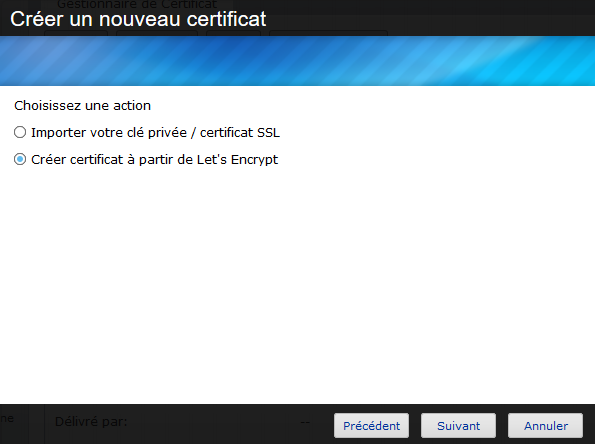

Sélectionnez "Créer certificat à partir de Let's Encrypt" et poursuivez.

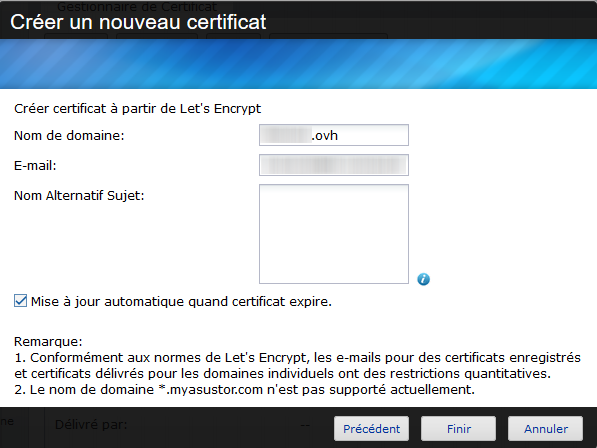

Nous voilà à la dernière étape de la création, indiquez votre nom de domaine, une adresse e-mail valide, et le tour est joué.

Note : Si vous le souhaitez, vous pouvez enregistrer un certificat pour votre domaine principal ainsi que pour différents sous-domaines qui utilisent ce domaine racine, pour cela il faudra remplir la zone "Nom Alternatif Sujet" avec un sous-domaine par ligne. Ceci peut être intéressant notamment si vous voulez avoir différents sous-domaine qui pointent vers diverses applications sur le NAS.

Par exemple, le nom de domaine est "it-connect.fr" et les sous-domaines peuvent être : plex.it-connect.fr, proxy.it-connect.fr, mail.it-connect.fr, photos.it-connect.fr, etc... Selon vos besoins.

Cliquez sur "Finir" une fois que les différents champs sont remplis.

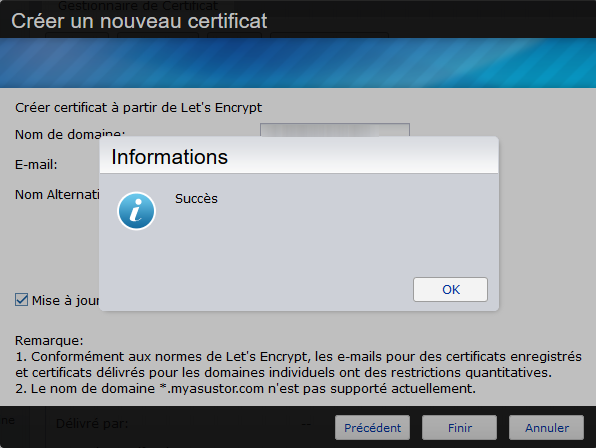

Si tout est OK, vous obtiendrez un message "Succès", si ce n'est pas le cas, cliquez à nouveau sur "Finir" pour retenter l'opération. Si vraiment ça ne fonctionne toujours pas, décochez l'option qui permet de mettre à jour automatiquement le certificat, car lors de mes différents tests j'ai vu qu’elle pouvait poser problème (pour le moment).

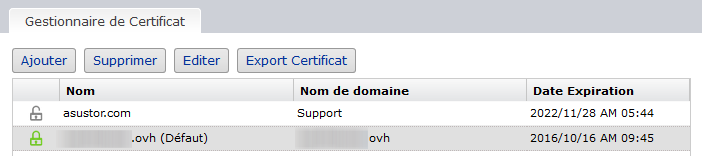

Au sein du gestionnaire de certificat, notre certificat Let's Encrypt apparaît, on voit qu'il est valide pour 3 mois et il pourra être renouvelé automatiquement si vous avez coché l'option lors de la création.

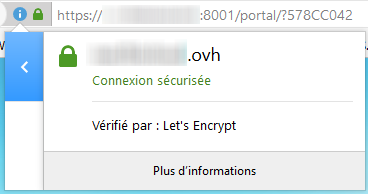

Si l'on se connecte à son NAS en HTTPS, on peut voir que la connexion est désormais sécurisée ! Le certificat est vérifié par l'autorité de certification Let's Encrypt, ce qui est logique compte tenu de la configuration effectuée.

Voilà, votre NAS dispose désormais d'un véritable certificat pour sécuriser le flux HTTPS avec un certificat valide et vérifié. Au fait, pensez à supprimer l'ouverture de port du 80, ce n'est plus utile de la conserver maintenant que le certificat est là 😉

Bonjour,

Merci pour cet article. Tu sembles bien connaître les Asustor et les Synology. Peux-tu faire un comparatif entre les 2 ? points forts / faibles

Merci

Salut

Merci pour l’article, dans mon interface ovh, j’ai trouvé une possibilité d’avoir HTTPS gratuit Mais j’aimerais savoir c’est quoi les actions à faire pour le référencement puisque les liens externes sont en « http » et j’aimerais savoir si ce certificat est toujours gratuit ou juste pour 12 mois.

Merci

Bonjour,

Sur mon AS6102T impossible de générer un certificat via Let’s Encrypt.

Le port 80 et 443 sont bien ouverts vers le NAS.

Mais dès que je renseigne un email dans le formulaire de création j’obtiens toujours ce message : Mail is not correct (Ref. 5016), et ce quel que soit l’email saisi.

Du coup je suis passé par ce site https://gethttpsforfree.com/ pour généré mon certificat.

Ce fut fastidieux.

Ce qui pose un problème sur le renouvellement automatique car faire ceci tous les 3 mois…

Si vous avez une solution je suis preneur.

Merci.

Bonsoir Nicolas,

En effet j’imagine que tu as dû t’amuser pour générer ton certificat… C’est surprenant je n’ai pas eu ce problème lié à l’adresse e-mail, lors de la création je n’ai même pas utilisé un e-mail avec le même domaine que le domaine pour lequel je souhaitais un certificat, et c’est passé.

Tu as essayé de voir avec le support Asustor ?

La validité de 3 mois ça fait peu, il faudrait minimum 6 mois car là ça revient trop vite.

Florian

Hi, im Stefan from Germany.

i do not speak french but google translater works fine for me.

I have the same Problem and open a ticket by Asustor.

Here’s the answer from support:

For the issue mentioned, we find there is issue with the Let’s encrypt function in current ADM release.

The issue was reported to our engineer team and it will be fixed in our next ADM upgrade.

My apology for the inconvenience.

Hello,

Depuis la MAJ d’ADM 2.6.4.R9C2, il est possible de générer un certificat pour xxx.myassustor.com 🙂

Hello

Après avoir bien galéré, il manque ici 2 précisions TRES utiles:

– Le changement du Numéro de port plante l’opération. exemple : vous avez le port http du serveur web configuré à 8030 sur le NAS, et vous mappez le port 80 externe vers le port 8030 interne… CA NE FONCTIONNE PAS. Le port du NAS doit etre sur 80 et le mapping doit se faire de port externe 80 a port interne 80. Il est possible que ça fonctionne sur un autre port à condition qu’il soit mappé avec le même numéro.( j’imagine que la raison de l’échec, c’est que le NAS doit dialoguer avec let’s encrypt et envoyer un message du genre « hello, je suis en http sur le port xxxx, tu peux vérifier… », ce qui expliquerai pourquoi ça rate si le numero de port est changé par le routeur.

– Attention a l’utilisation de network defender, et en particulier de l’activation d’une white list basée sur les pays. Je n’ai pas testé car désactivé la white list en pensant que d’abord que c’était mon soucis avant de tester l’histoire du mapping de port, mais ça pourrait bien être une source d’ennui.

Bon courage.

Au fait, je reviens avec une petite question : au bout de 3 mois, pour le renouvellement automatique, il n’y a rien à faire ? Je veux dire : pas la peine de remettre en ligne le site web sur http/80 la journée où ça expire ?

ya pas de suivi ici ?

J’ai ma réponse. si ça intéresse quelqu’un , il n’a qu’à faire signe.

hello quel et ta réponse car jais le même problème que toi il ne reconnais pas mon mail jais une erreurs (Mail is not correct mais moi en french 🙂 (Ref. 5016) (Le Format d’e-mail est invalide. (Ref. 5016)

Bonjour

Avez vous eu une réponse sur ce sujet, j’ai le meme souci

Merci

Bonjour,

Un complément pour cet excellent article pourrait être une explication sur comment activer un second vhost avec un second certificat.

En effet, j’ai l’impression que ADM ne considère qu’un seul certificat à la fois si je comprends bien le cadena vert fermé et les autres qui restent grisés et ouverts.

Donc je cherche une solution sans sous-domaine mais pour un deuxième domaine différent.

Possible ?