Préparation de son laboratoire pentesting

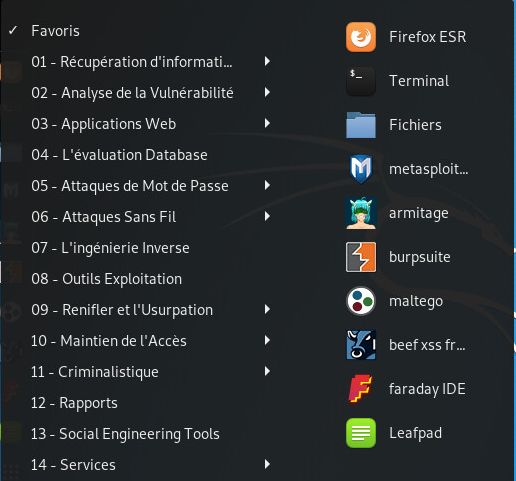

Comme nous venons de le souligner Kali Linux est une suite logicielle composée de nombreux programmes et présentant ainsi une grande quantité de fonctionnalités. Lorsque l’on ouvre le menu principal de notre station Kali Linux, nous découvrons une liste de rubriques numérotés de 01 à 14, pouvant être utilisés selon les besoins, et chacun avec ses propres outils :

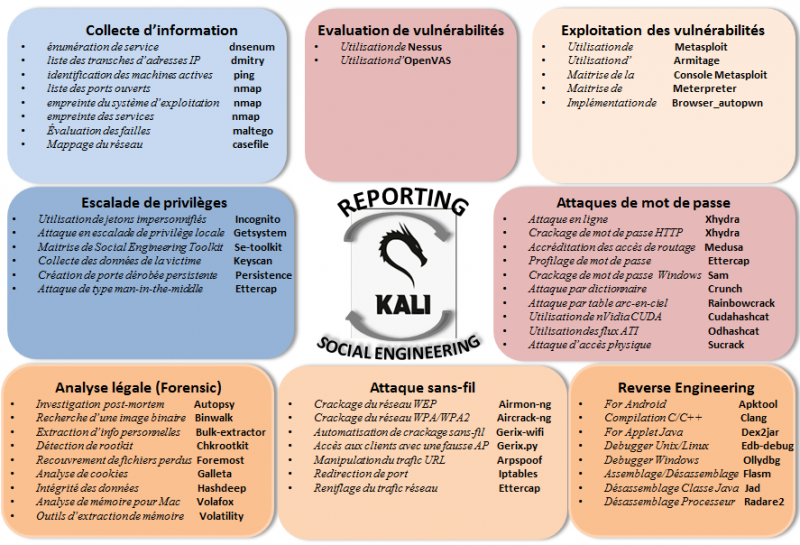

De façon plus générale, on peut catégoriser ces rôles en fonctionnalités essentielles :

- Collecte d’information

- Évaluation de vulnérabilités

- Exploitation de vulnérabilités

- Escalade de privilèges

- Attaque de mots de passe

- Attaque sans-fil

REMARQUE : on notera également qu’il existe une rubrique appelée "Evaluation Database", permettant, comme on peut le deviner, d’évaluer la solidité d’une base de données qu’elle quelle soit.

Afin de s’y retrouver il est préférable de savoir à quelle rubrique appartient tel ou tel programme et surtout ce que l’on souhaite entreprendre comme action. On peut schématiser l’ensemble de ces fonctions comme suit :

Nous allons détailler maintenant quelques-uns des outils en spécifiant leurs fonctionnalités et la façon de les utiliser. Puis, dans la mesure où certains outils supplémentaires peuvent être utiles, nous verrons comment installer ceux-ci afin de transformer la machine Kali Linux en laboratoire de tests d’intrusion. Par ailleurs, on adaptera les tests en fonction des besoins et de l’utilité des informations à récupérer. Afin d’illustrer cette deuxième partie, nous nous intéresserons aux deux suites que sont :

- Nessus

- OpenVAS