Mise en place de VLANs et de routage inter-VLANs

Sommaire

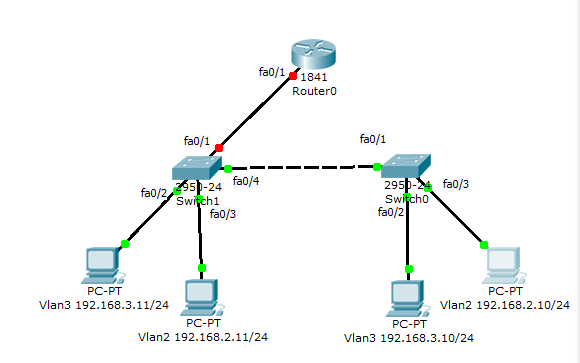

I. Présentation

Dans ce tutoriel, nous allons aujourd'hui voir comment mettre en place un réseau simple composé de 4 postes de travail, deux switchs et un routeur. Les deux switchs partageront des VLANS et le routeur se chargera des tâches de routage inter-VLANs. Nous aborderons divers fonction et manipulation sous des éléments de marques Cisco. Ainsi, nous régulerons plus facilement le flux (Les vlans bloquent les adresses de diffusions), nous pourrons créer des espaces de travail indépendants et la sécurité sera accrue car les flux réseau seront isolés.

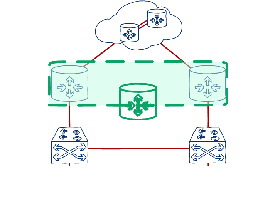

II. Schéma du réseau

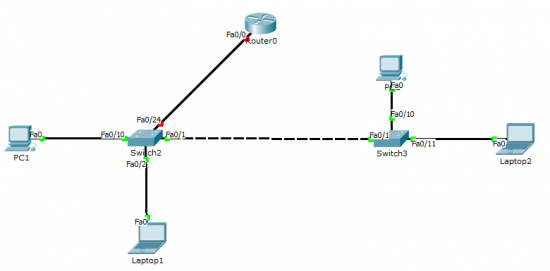

Pour illustrer le tutoriel, j'utiliserais ce schéma fait sous Packet Tracer 6 :

III. Configuration des Vlans

La première étape à suivre une fois que le cablage est en place est de créer les deux VLANS sur nos deux switchs. Pour faire simple, nous allons supposer que nous aurons deux VLANS (10 et 20) avec une liaison par port trunk entre le switch 2 et le switch 3. Le reste de la configuration sera détaillée et expliquée plus tard.

Note : Les lignes de configuration suivantes sont à exécuter sur les deux Switchs

Switch>enable Switch#conf t

Nous allons ensuite créer les VLANS et les nommer :

Switch(config)#vlan 10 Switch(config-vlan)#name vlan_10 Switch(config-vlan)#vlan 20 Switch(config-vlan)#name vlan_20 Switch(config-vlan)#vlan 99 Switch(config-vlan)#name Native Switch(config-vlan)#exit

Nous créons également un VLAN natif dont l'explication sera faite un peu plus bas dans le tutoriel.

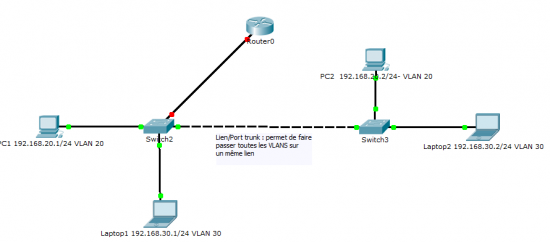

Nous allons maintenant créer nos ports trunk sur les interfaces Fa0/1 de nos deux switchs. Le port trunk va permettre, au travers des trames 802.1q de faire transiter des trames tagguées (ou étiquetées) selon un Vlan ou un autre afin que tous les Vlan autorisés puissent passer au travers d'un même lien. Plus clairement, c'est un port qui peut faire passer plusieurs VLAN vers un autre élément actif. Cela permet, dans notre cas, de faire communiquer les VLANS 10 et 20 entres des éléments connectés à deux switchs différents. Sans port trunk, il faudrait une liaison entre les switchs par VLANs.

Switch(config)#interface fa0/1 Switch(config-if)#switchport mode trunk Switch(config-if)#switchport trunk allowed vlan 20,30,99 Switch(config-if)# switchport trunk native vlan 99 Switch(config-if)#no shutdown Switch(config-if)#exit

Faisons un petit point sur le terme "native vlan"sur ce lien : vlan natif

On spécifie également les VLANS que nous souhaitons laisser passer sur notre trunk à savoir les trames étiquetées sur les VLAN 20,30 et 99. Par défaut, toutes les VLANS peuvent passer sur un port trunk. Si nous spécifions l'autorisation de certaines VLANs, les autres ne seront pas acceptés à transiter. Nous allons maintenant affecter les ports voulus à nos différentes VLANS. On présume que nous souhaitons affecter les ports Fa0/10 des deux switchs sur la VLAN 20 et les ports Fa0/11 sur le VLAN 30, on exécute donc ces commandes sur nos deux switchs :

Switch(config)#interface fa0/10 Switch(config-if)#switchport access vlan 20 Switch(config-if)#no shutdown Switch(config-if)#exit Switch(config)#interface fa0/11 Switch(config-if)#switchport access vlan 30 Switch(config-if)#no shutdown Switch(config-if)#exit

Voici à présent le schéma de notre réseau, j'ai juste ajouté des détails sur les postes pour savoir sur quel VLAN ils sont :

J'ai également ajouté des IPs à mes postes. Ceux sur la VLAN 20 appartient au réseau "192.168.20.0/24" et ceux sur le VLAN 30 appartiennent au réseau "192.168.30.0/24" (pour faire simple 😉 ).

IV. Test Vlans

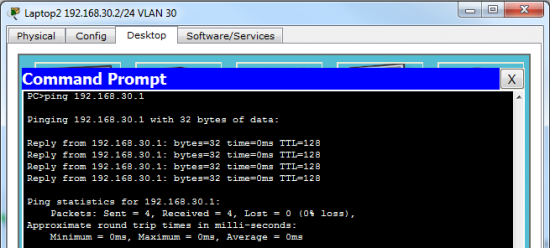

Nous allons maintenant tester la connectivité des postes situées sur la même VLAN. On prend pas exemple le poste "Laptop2" sur le VLAN 30 et avec l'IP 192.168.30.2 pour pinger le poste "Laptop1" située sur la VLAN 30 de l'autre switch et avec l'IP 192.168.30.1 :

On peut faire la même chose en pingant du poste "PC1" au poste "PC2" qui sont également tout deux sur le même VLAN (20 cette fois ci). Les plus curieux aurons remarqué que le "PC1" ou "PC2" ne peuvent pinger "Laptop1" et "Laptop2" qui sont sur des VLANS différentes (20 et 30). C'est justement la problématique que nous venons de nous créer est que les VLANS isolent correctement les groupes de postes/d'utilisateur mais bloquent complétement la communication entres elles.

Pourquoi ?

Les VLANs sont des LAN virtuelle (d'où leur nom 😉 ) et comme chaque LAN, nous ne pouvons les interconnectés que par l'intermédiaire de routeur (d’élément gérant la couche 3 - réseau plus spécifiquement). Nous avons maintenant besoin de router nos différentes VLANS entre elles pour qu'elles puissent communiquer. Nous abordons donc la deuxième partie du tutoriel qui est donc le routage inter-vlan.

V. Routage inter-vlan

Il se peut qu’un besoin de communication se fasse entre les deux groupes de travail. Il est alors possible de faire communiquer deux Vlans sans pour autant compromettre leur sécurité.

Pour cela nous utilisons un routeur relié à un des deux switchs. Nous appelons ce type de routage inter-vlan un Router-on-stick. Cela signifie que le router va, par intermédiaire d'un seul lien physique router et faire transiter un ensemble de VLAN. On aurait également pu mettre en place un switch de niveau trois qui aurai été capable d'effectuer les tâches de routage inter-vlan.

Plusieurs Vlans peuvent avoir pour passerelle un même port physique du routeur qui sera "découpé" en plusieurs interfaces virtuelles. Nous pouvons en effet diviser un port du routeur selon les Vlans à router et ainsi créer une multitude de passerelles virtuelles avec des adresses IP différentes.

VI. Configuration du routeur

Nous allons donc créer nos interface virtuelles sur le port Fa0/0 de notre routeur. Il faut tout d'abord absolument activer l'interface physique pour que les interfaces virtuelles soient opérationnelles :

Router>enable Router#configuration terminal Router(config)#interface fa0/0 Router(config-if)#no shutdown Router(config-if)#exit

Nous allons ensuite créer l'interface fa0/0.1 (interface virtuelle 1 de l'interface physique fa0/0),nous dirons que ce port virtuel sur la passerelle des postes du VLAN 20 :

Router(config)#interface fa0/0.1 Router(config-subif)#encapsulation dot1Q 20 Router(config-subif)#ip address 192.168.20.254 255.255.255.0 Router(config-subif)#no shutdown Router(config-subif)#exit

Nous faisons pareil pour l'interface fa0/0.2 et les postes du réseau du vlan 30

Router(config)#interface fa0/0.2 Router(config-subif)#encapsulation dot1Q 30 Router(config-subif)#ip address 192.168.30.254 255.255.255.0 Router(config-subif)#no shutdown Router(config-subif)#exit

Un petit mot de la commande "encapsulation dot1q". La norme de trame 802.1q indique que les trames sont étiquetées pour contenir le numéro de vlan à laquelle elles sont destinées/attribuées. La commande "encapsulation dot1q 30" permet donc d'encapsuler une trame pour transiter sur le vlan 30 si elle est destinée à celui ci. Le routeur a besoin de cette information par exemple quand il voit une trame venant du vlan 20 (étiquetée vlan 20) qui souhaite se diriger sur le vlan 30. Il change donc à ce moment la son étiquetage 802.1q pour que les switchs puissent correctement acheminé la trame vers le ou les postes du vlan 30. N'oublions pas notre switch ! Il faut également mettre le port fa0/24 de notre "Switch2" (qui fait la liaison avec le routeur) en mode trunk pour que lui aussi puisse acheminer toutes les VLANs vers et depuis le routeur :

Switch(config)#interface fa0/24 Switch(config-if)#switchport mode trunk Switch(config-if)#switchport trunk allowed vlan 20,30,99 Switch(config-if)# switchport trunk native vlan 99 Switch(config-if)#no shutdown Switch(config-if)#exit

VII. Test Routage Vlan

Une fois que nous avons mis les bonnes passerelles à nos postes (par exemple 192.168.20.254 pour les postes du VLAN 20 dans le cas de notre schéma de test), nous pouvons tester la communication inter-VLAN par l'intermédiaire d'un simple ping par exemple du poste 192.168.20.2 vers 192.168.30.1

Notre routage inter-VLAN est maintenant opérationnel !

Bonjour, et merci pour cet article!

J’aimerais bien savoir quelles adresses doit-on donner aux gateway des deux postes, et quelle relation ont-elles avec les adresses ip données au routeur lors du routager inter-vlan.

Merci de me clarifier le plus tôt cette problématique qui me tourmente et à laquelle je ne trouve toujours pas de réponse claire.

Bonjour, La gateway des postes dépend de la VLAN dans laquelle ils se trouvent. Pour reprendre l’exemple du tutoriel, le poste qui se trouvera sur l’interface fa0/11 du switch qui est donc en VLAN 30 aura la gateway de cette même vlan quand nous l’avons configurée dans le routeur à savoir :

Router(config)#interface fa0/0.2

Router(config-subif)#encapsulation dot1Q 30

Router(config-subif)#ip address 192.168.30.254 255.255.255.0

Router(config-subif)#no shutdown

Router(config-subif)#exit

Donc 192.168.30.254 sera la gateway des postes en VLAN 30.

Merci pour cette clarification Mickael, et pour votre réponse rapide.

Bonne continuation.

Bonjour et merci pour ce tuto.

j’ai une question concernant le niveau de ces VLANs crées.

Elles sont de niveau1 non?

si oui, pouvez vous nous guider pour des tutos de création de vlan de niveau2 ou niveau3 qui sont clair tels celui-ci.

Merci pour votre réponse.

Bonjour Helmi, merci pour ton commentaire.

Oui tu as tout à fait raison, il s’agit de VLAN de niveau 1 (« physique », liée au port sur lequel on se trouve). Je vais essayer de faire les mêmes tutoriels sur les niveau 2 et 3 prochainement 🙂

A bientôt ! 😉

Bravo pour votre article et votre Blog dont je me lasse pas et qui fait partie de ma consultation quotidienne.

Bonjour,

D’abord merci beaucoup pour ce tuto.

J’ai une question SVP. Est ce que le routage inter-vlans annule le rôle principale des vlans (la segmentation) ?

Si oui, pourquoi on fait des vlan des le début ?

Merci d’avance.

salaut les IT merci pour le tuto

mais moi j’ai un souci particulier pour moi je suis face a une situation ou mon FAI ma donner de faire une configuration sur mon routeur avec avec les vlans Internet et Interco je l’ai fait ca passe tres bien

mais a mon niveaux en interne j’ai un switch noveaux trois qui n’arrive pas a communique avec le routeur j’ai creer l’addresse ip sur l’interface de mon suitch de distribution en pont à point avec le routeur mais les utilisateur qui sont derrire le mon switch de distribution n’arrive pas a sortir pour joindre le routeur. si vous pouver m’aider svp

Petit up pour cette question pertinente !

Bonjour je vous remercie,mais j’aimerais bien avoir un exemple avec la commande ip default-getway

Bjr:

Peut-on creer deux ports en mode le commutateur.Pour qu’on puisse acheminer certain VLAN sur l’un et les autres VLAN sur l’autre.

merci d’avance.

Bonjour,

Svp,je ne vous pas le vlan 10 dans la suite de votre exemple. Est-ce une erreur?

Bonjour je vous remercie bcp,

votre tuto me sert énormément.

je souhaite faire du routage inter vlan mais dans un seul sens.

ex: Admin à user simple

d’avance merci

comment configurer un routage inter vlan avec un L3

Architecture reseau:terminaux,switch d’acces,SL3

ps:configuration requise au niveau du SL3.

merci

Dans nos TP, on donnait une IP à l’interface « principale » (fa 0/0) du routeur, puis on mettait cette adresse comme gateway par défaut sur chacun des switches.

Ce n’est pas le cas dans ce tutoriel, je suppose donc que c’est une manipulation inutile puisque ça fonctionne bien sans ?

Hello,

Petite erreur dans le Tuto Le Vlan 10 pris en premier dans l’exemple est remplacé par erreur par le Vlan 30 🙂

J’ai tourner en rond avant de comprendre l’erreur et je ne comprend pas comment ceux qui ont commenté n’ont on pu faire le tuto 🙂

Edit : autant pour moi tu crée les Vlan 10 20 et 30 mais tu ne le crée pas au début de ton tuto

Bonjour a tous

Merci Pour votre site qui est excellent

et merci de partager vos connaissances avec nous.

Bonjour,

Depuis quand on dit UNE réseau (je vois partout UNE VLAN) ?

J’ai beaucoup apprécier ce cours expliqué de manière simplifiée. J’aimerais avoir vos coordonnées pour des echanges

tuto complet et clair

Tuto Sympa mais pas super clair dans sa relecture :

Il vient faire quoi ici le vlan10 ??!

Bonjour, bonsoir

Tout d’abord j’adore votre site, très complet et très instructif, du super boulot !!!

Ensuite, juste une petite remarque sur la config. des sous interfaces du routeur interface fa0/0.1 et interface fa0/0.2

il me semble qu’elles ne doivent pas être activées, cela est valable uniquement pour l’interface physique.. Vous confirmez ?

See you

bonjour, j’ai un petit soucis en réalisant le tuto au moment de créer le port trunk, je reçois un message d’erreur du switch : vlan native mismatch, j’aimerai savoir quelle est la version packet tracer utilisée ici

merci

Bonjour votre tuto ne représente pas correctement les vlan vos postes pc et laptop faisant partie de deux réseaux différents 192.168.20.0/24 et 192.168.30.0/24 avec ou sans vlan sur un switch ils ne communiqueront pas de toute façon !