Microsoft ajoute Exchange et SharePoint à son programme Bug Bounty

Microsoft a annoncé qu'Exchange, SharePoint et Skype for Business on-premise étaient désormais intégrés au programme Bug Bounty "Applications et serveurs on-premises" de l'entreprise.

Avec cette extension du programme Bug Bounty de Microsoft, les chercheurs de sécurité qui découvrent des vulnérabilités au sein de ces produits peuvent prétendre à une récompense comprise en 500 et 26 000 dollars. Le montant de la récompense dépend de plusieurs critères, notamment la gravité de la faille de sécurité.

Microsoft va même plus loin en précisant qu'il est possible d'obtenir une récompense plus élevée, en fonction de la gravité, de l'impact de la vulnérabilité et de la qualité des informations fournies. Il est également évoqué le fait de faire la découverte de vulnérabilités qui permettent d'effectuer des scénarios d'attaques avec un impact fort sur la sécurité des clients. Bien sûr, c'est Microsoft qui décidera du montant de la prime. L'équipe de Microsoft Security Response Center précise : "L'objectif du programme de Bug Bounty est de découvrir des vulnérabilités techniques importantes qui ont un impact direct et démontrable sur la sécurité de nos clients utilisant la dernière version de l'application".

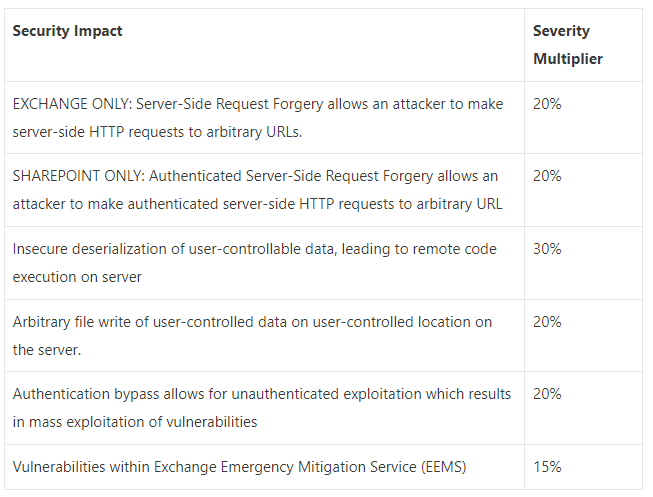

La firme de Redmond mentionne aussi la possibilité d'avoir des récompenses élevées en fonction des multiplicateurs de gravité correspondant à l'impact des vulnérabilités signalées. Voici le tableau mis en ligne par Microsoft à ce sujet et associé à cette notion de scénarios d'attaques :

Microsoft encourage les chercheurs en sécurité du monde entier à partir à la chasse aux vulnérabilités au sein de ces nouveaux produits qui viennent s'ajouter à la liste existante (où l'on retrouve par exemple Teams desktop et Teams mobile). Il est clair que pour les chercheurs en sécurité, cette récompense est une source de motivation supplémentaire, au-delà du challenge que cela représente.

Tous les détails, notamment sur les récompenses selon le type de vulnérabilités, sont disponibles sur cette page.