Naz.API : nouvelle fuite de données avec 100 millions de mots de passe ! Êtes-vous concerné ?

Troy Hunt, le créateur du célèbre site "Have I Been Pwned", a ajouté à sa plateforme un nouveau fichier baptisé "Naz.API" comportant 100 millions de mots de passe et 71 millions d'adresses e-mails ! Ce fichier a été mis en ligne par un pirate informatique sur un forum spécialisé. Voici ce que l'on sait.

À la lecture de cette introduction, il y a deux questions que l'on peut se poser, et c'est tout à fait légitime, d'où proviennent ces données ? Suis-je concerné ? Tout d'abord, il faut savoir que cet énorme fichier a été constitué à partir de données volées par les malwares de type "infostealer" (voleur d'informations) mais aussi à partir de listes destinées à effectuer du credential stuffing. En fait, il s'agit de collections d'identifiants et de mots de passe ayant été récupérés via une précédente fuite de données (sur un service en ligne, par exemple). Une partie des données contenues dans la base Naz.API serait issue du site illicit[.]services, qui n'est plus en ligne.

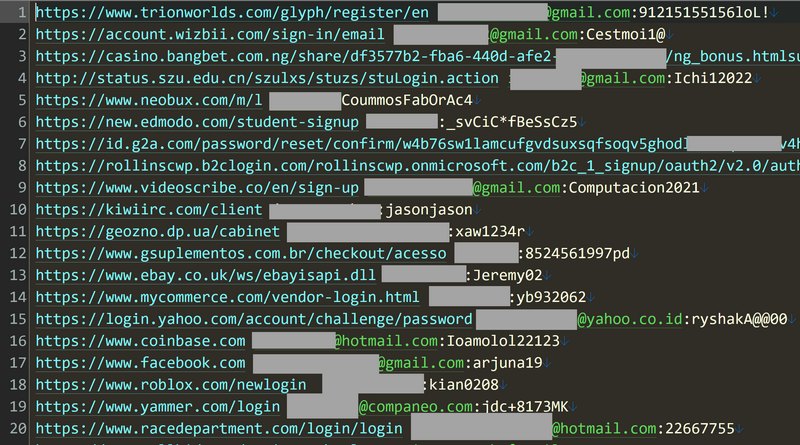

Comme l'explique Troy Hunt dans un article, chaque ligne de la base Naz.API se compose de plusieurs informations : une URL de connexion, un identifiant et un mot de passe associé à cet identifiant. Voici à quoi ressemble cette base :

Sur cette base, Troy Hunt s'est amusé à effectuer quelques vérifications, notamment pour vérifier la légitimité des données contenues dans ce fichier Naz.API. D'après lui, il s'agit de "données fiables" car les associations entre les services et les e-mails sont correctes : ce qui est déjà un bon point de départ, mais si le mot de passe, quant à lui, peut avoir changé.

Il est important de préciser que ce fichier contient des informations inédites : environ 35% des adresses e-mails sont répertoriées pour la première fois dans un fichier de ce type. Contrairement à d'autres bases similaires, celle-ci n'est pas une vulgaire compilation de précédentes fuites de données. À ce sujet, Troy Hunt précise : "Il ne s’agit pas là d’une liste de contenu recyclé avec un emballage inédit, mais d’un volume important de nouvelles données. "

Cette nouvelle fuite de données est l'occasion de rappeler l'importance d'utiliser un mot de passe unique par service tout en assurant la gestion des identifiants avec un gestionnaire de mots de passe, et en activant l'authentification multifacteurs à chaque fois que c'est possible.

Pour savoir si votre adresse e-mail est présente dans cette fuite de données, ou dans une autre base répertoriée sur le site Have I Been Pwned, rendez-vous justement sur ce site :

Sur ce même site, vous pouvez aussi utiliser l'outil Pwned Passwords, sur cette page, pour effectuer une vérification précise sur un mot de passe. Toutefois, ceci vous oblige à communiquer le mot de passe en question.

dommage qu’on ne sache meme pas quel site cela concerne

sa concerne tout les site