Microsoft Intune – Comment créer un compte administrateur local ?

Sommaire

I. Présentation

Nous allons vous expliquer comment créer un compte administrateur local avec un nom différent, vérifier son fonctionnement, et désactiver le compte Administrateur "Built-In".

Ceci permettra de s'affranchir de l'utilisation du compte administrateur "Built-In" nommé tout simplement "Administrateur" (ou "Administrator", dans la version anglaise). Le nouveau compte que nous allons créer aura un mot de passe par défaut identique sur l'ensemble des machines. L'idéal sera de le sécuriser avec Windows LAPS par la suite.

Voici quelques liens qui pourraient vous intéresser :

II. Création d'un compte administrateur local avec Intune

Avant de pouvoir utiliser ce nouveau compte sur vos ordinateurs, vous allez devoir le créer. Ce compte vous permettra également de vous assurer de l’uniformisation du nom du compte d’administration.

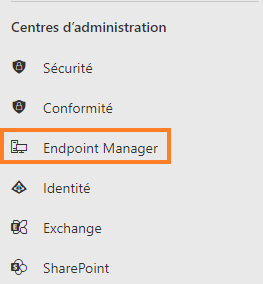

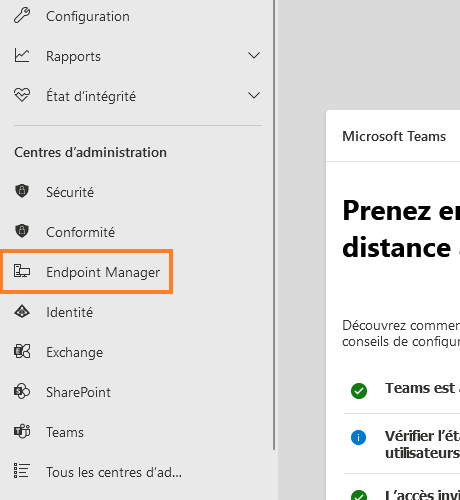

Pour cela, rendez-vous sur la console d'administration Microsoft. Cliquez à présent sur « Endpoint Manager » pour accéder au Centre d'administration Microsoft Intune.

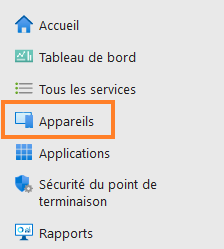

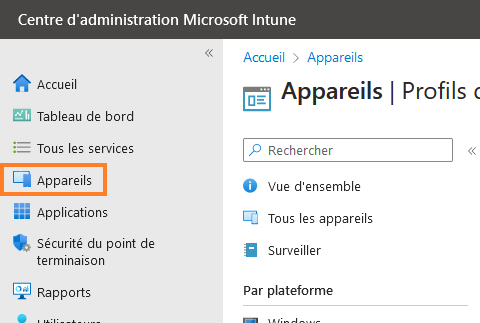

Dirigez-vous ensuite vers « Appareils ».

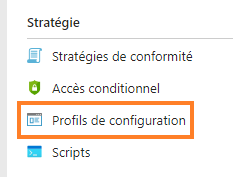

Continuez en cliquant sur « Profils de configuration ».

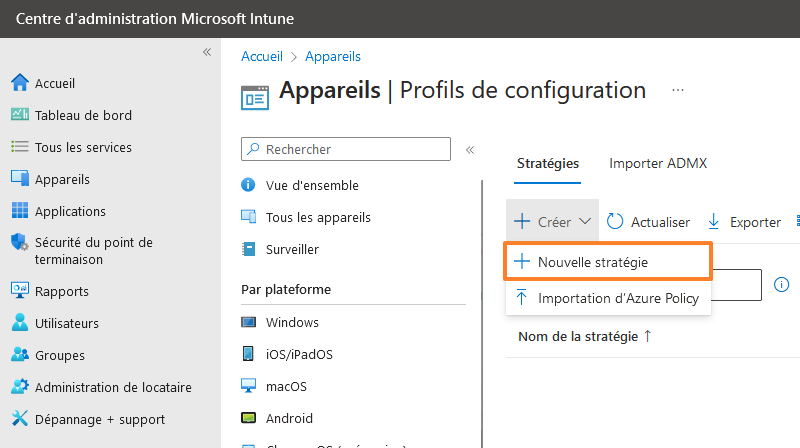

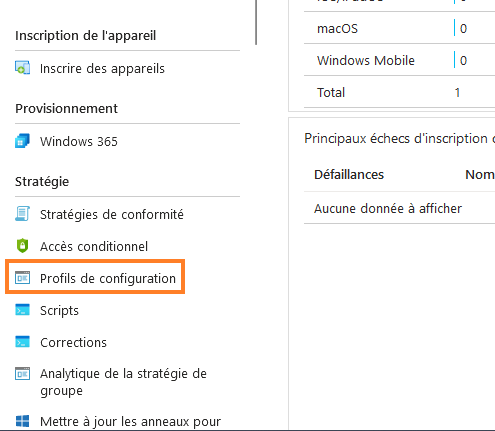

Dans le panneau de droite, cliquez ensuite sur "Créer" puis "Nouvelle stratégie" (anciennement, ce bouton s'appelait « Créer un profil »).

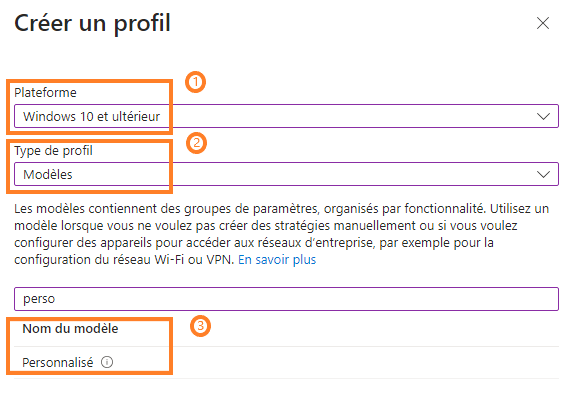

Sélectionnez la plateforme « Windows 10 et ultérieur », puis le type de profil « Modèles », et sélectionnez ensuite « Personnalisé » (vous pouvez faire une recherche pour gagner du temps).

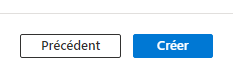

Puis cliquez sur « Créer ».

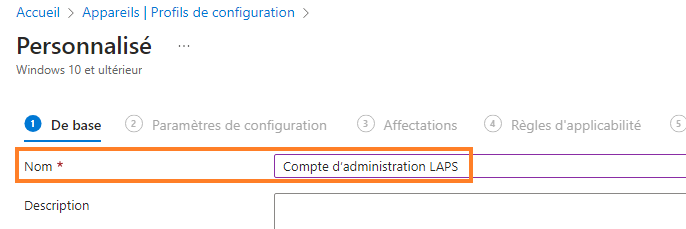

Dans le nouvel écran qui s’affiche, donnez un nom à votre stratégie. Le nom n’a pas d’incidence sur le fonctionnement de la stratégie, mais il peut vous aider à retrouver facilement votre stratégie d’un simple coup d’œil. Ici, ce sera « Compte d’administration LAPS ».

Puis, cliquez sur « Suivant ».

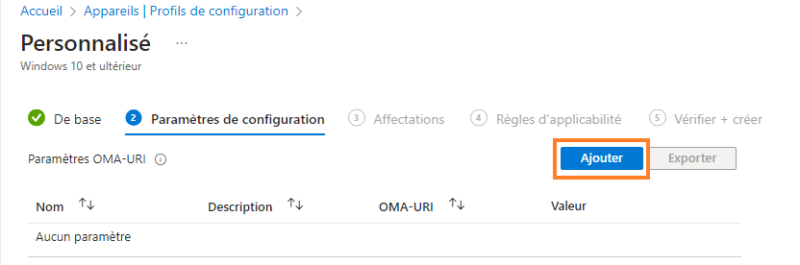

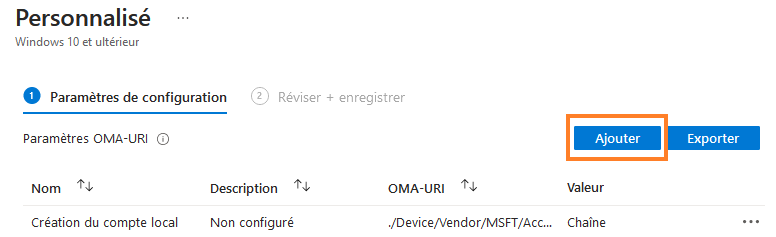

Cliquez ensuite sur « Ajouter ».

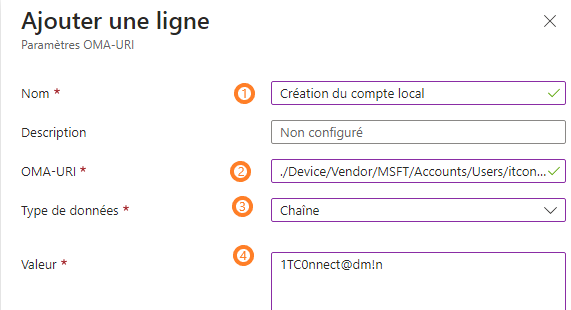

Dans la fenêtre de droite qui apparait, vous allez devoir renseigner un nom pour le paramètre (encore une fois, pour plus de facilité donnez un nom qui indique ce que fait le paramètre). Ici, ce sera « Création du compte local ».

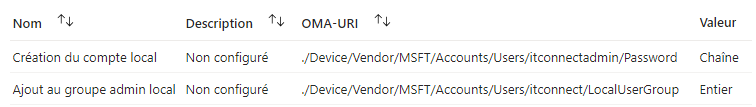

Vous devrez également saisir une URI de paramètre. Cette URI est composée d’une partie fixe, et d’une partie libre, qui est le nom du compte d’administration locale. Notre compte se nommera « itconnectadmin ». Le paramètre aura donc la forme suivante :

./Device/Vendor/MSFT/Accounts/Users/itconnectadmin/PasswordIl faudra également définir une valeur pour le mot de passe initial. Pour cela, on va définir le type de données sur « Chaîne », puis lui donner une valeur. On prendra un mot de passe plutôt complexe d’emblée. Ici ce sera « 1TC0nnect@dm!n » .

Cliquez ensuite sur « Enregistrer » pour sauvegarder le paramètre.

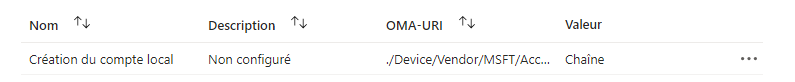

Vous pourrez voir que votre paramètre s’est ajoutée dans la liste.

Maintenant que le compte est créé, il faut l’ajouter au groupe des administrateurs. Pour cela, cliquez une nouvelle fois sur « Ajouter ».

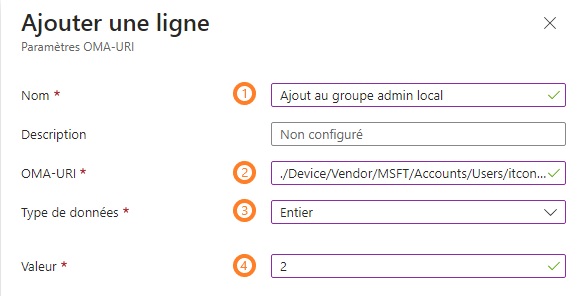

Comme pour le paramètre précédent, donnez lui un nom, puis saisissez l’URI correspondante, ainsi que sa valeur. Dans cet exemple, le nom du paramètre est « Ajout au groupe admin local ».

Là encore, l’URI se compose d’une partie fixe, et d’une partie variable : le nom d’utilisateur que nous avons créé précédemment. Pour ce guide, notre valeur sera donc :

./Device/Vendor/MSFT/Accounts/Users/itconnectadmin/LocalUserGroupCette fois, le type de valeur sera « Entier », et sa valeur « 2 ».

Cliquez ensuite sur "Enregistrer", pour sauvegarder le nouveau paramètre.

Après enregistrement, l’écran des paramètres de la stratégie affiche maintenant nos deux URI configurées pour notre compte d’administration local, qui sera commun à l’ensemble du parc.

Cliquez ensuite sur « Suivant » pour passer à l’étape suivante.

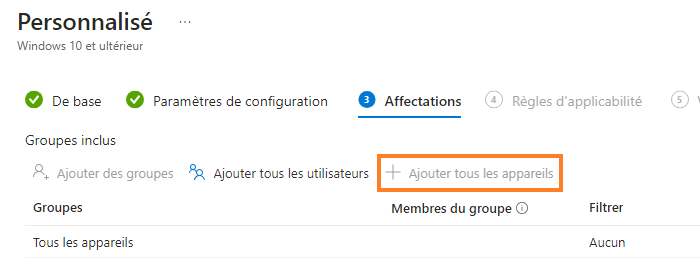

L’étape 3 permet de définir la portée de la configuration que nous venons de faire.

Comme nous souhaitons que l’ensemble des ordinateurs se voient affectés par la stratégie définie, vous devez cliquer sur « Tous les appareils ».

Cliquez ensuite sur « Suivant » pour passer à l’étape 4.

Cette étape permet de définir plus finement l’application de la stratégie. Dans notre cas, nous n’allons pas l’utiliser. Vous pouvez donc à nouveau cliquer sur « Suivant ».

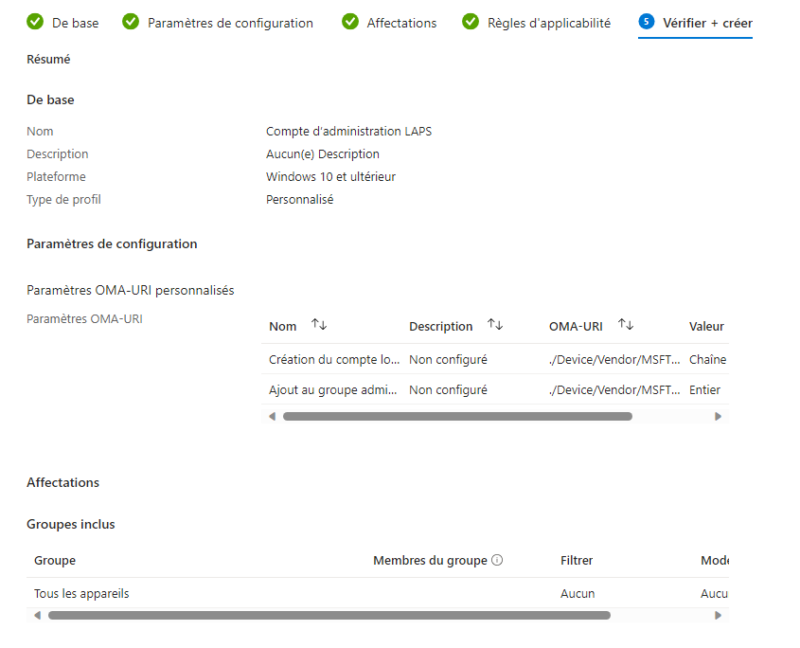

La dernière étape, est le regroupement de tout ce que nous avons configuré avant. On y retrouve le nom de la stratégie, les paramètres, et la portée de l’application de la stratégie.

Cliquez ensuite sur « Créer » pour valider la création de notre stratégie, et mettre en place le déploiement uniforme de notre compte administrateur local.

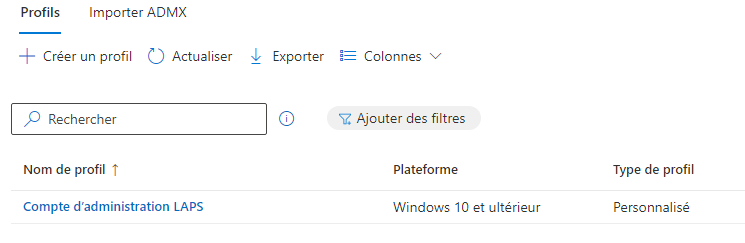

On retrouve ensuite notre stratégie sur l’écran qui liste les profils de configuration (stratégies) de Intune.

Lorsque vos appareils Windows vont appliquer cette stratégie, ils vont créer le compte administrateur local "itconnectadmin" (cela peut prendre quelques heures).

III. Tester la politique sur un appareil Windows

Maintenant que nous avons configuré notre politique de sécurité (et patienté le cas échéant), nous allons vérifier son application.

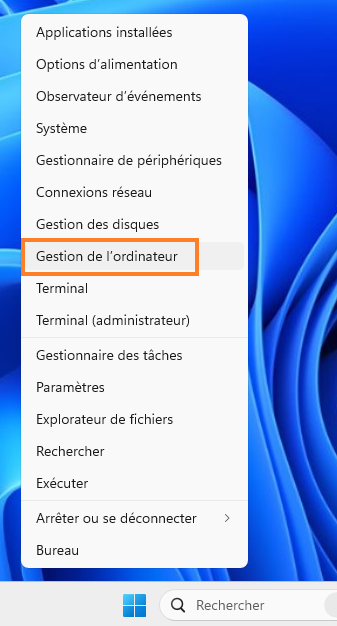

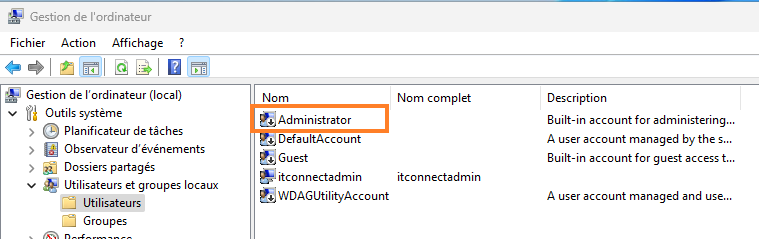

Pour cela, effectuez un clic droit sur le menu démarrer, puis cliquez sur "Gestion de l'ordinateur".

Cliquez ensuite sur "Outils système", puis sur "Utilisateurs et groupes locaux", et sur "Utilisateurs".

Vous pourrez constater que votre utilisateur a bien été créé. En double cliquant sur votre utilisateur, vous pourrez également voir qu'il fait bien partie du groupe "Administrateurs".

IV. Désactiver le compte Administrateur Built-In avec Intune

Maintenant que nous avons notre compte Administrateur local, nous allons passer à la dernière étape : la désactivation du compte Administrateur Built-In.

Pour cela, rendez-vous sur le centre d'administration Intune en cliquant sur "Endpoint Manager" :

Cliquez ensuite sur "Appareils" :

Puis sur "Profils de configuration" :

Cliquez sur "Créer" puis sur "Nouvelle stratégie" :

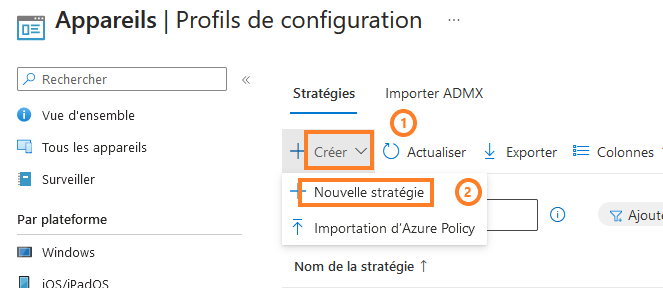

Choisissez "Windows 10 et ultérieur" comme Plateforme, ainsi que "Modèles" comme Type de profil. Cliquez ensuite sur "Endpoint Protection" puis sur "Créer" :

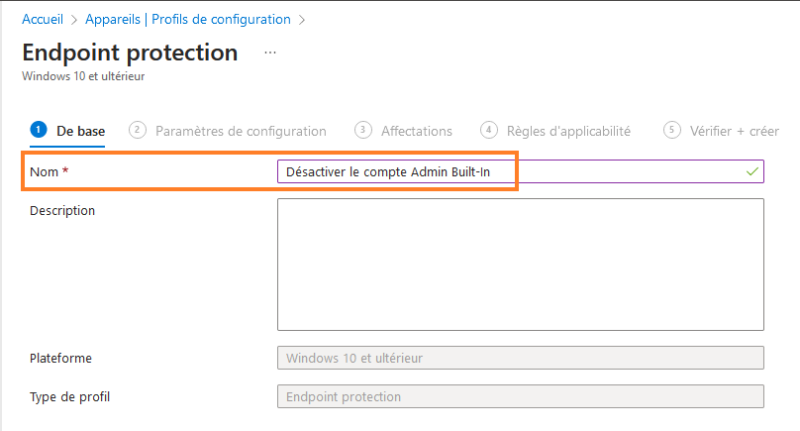

Nommez ensuite votre stratégie, et ajoutez une description si besoin. Puis cliquez sur "Suivant" :

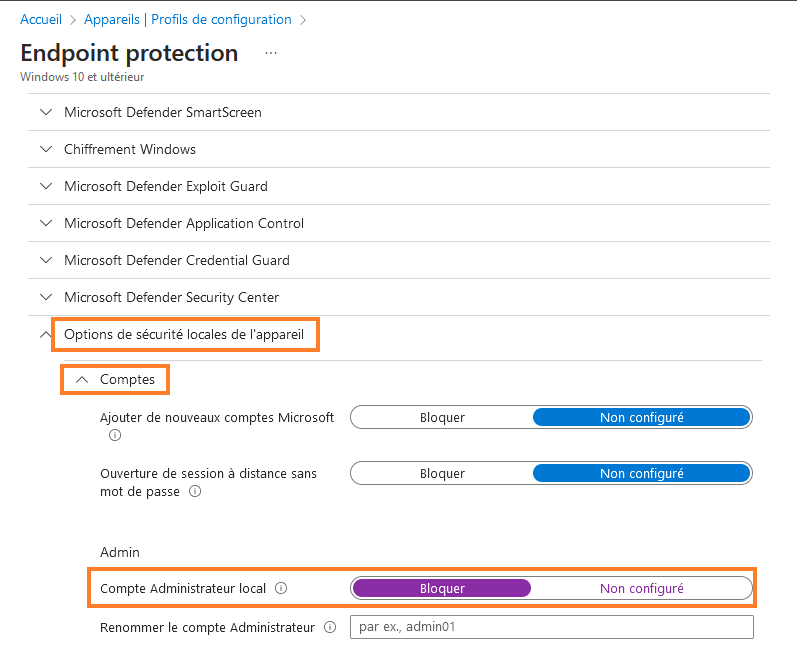

Déroulez la partie "Options de sécurité locales de l'appareil", puis "Comptes". Basculez le sélecteur "Compte Administrateur local" sur "Bloquer", puis cliquez sur "Suivant" :

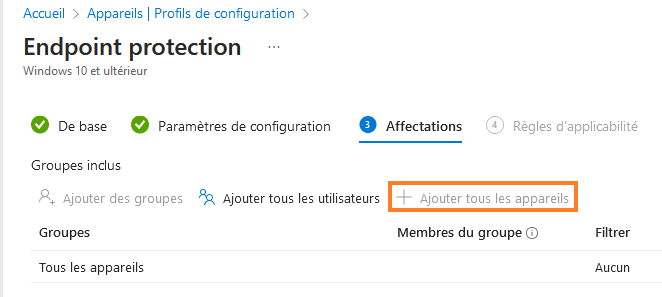

Vous devez maintenant cibler les appareils qui vont appliquer la stratégie. Vous pouvez sélectionner le groupe de votre choix. Ici, ce sera tous les ordinateurs. Cliquez donc sur "Ajouter tous les appareils", qui s'affichera directement en dessous, et cliquez sur "Suivant" :

Nous ignorerons l'écran suivant, vous pouvez cibler plus précisément des machines en fonction de la version de l'OS. Dans notre cas, nous passerons directement à la suite en cliquant sur suivant.

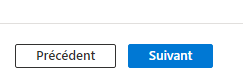

La dernière étape consiste en un récapitulatif de l'ensemble des stratégies qui vont être appliquées. Révisez celle-ci, puis cliquez sur "Créer" :

V. Vérification du fonctionnement de la stratégie

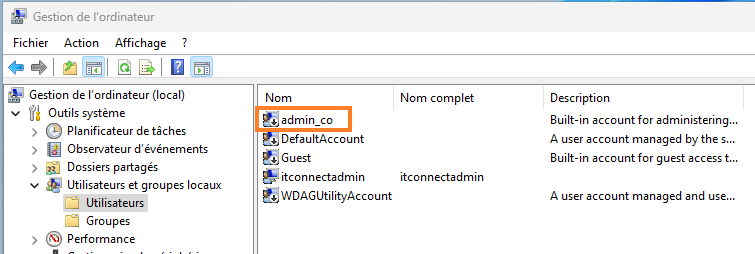

Pour vérifier le fonctionnement de la stratégie, rendez-vous là encore dans le "Gestionnaire de l'ordinateur", en faisant un clic droit sur le Menu démarrer :

Rendez-vous dans Outils système, Utilisateurs et groupes locaux, Utilisateurs. Vous constaterez que votre compte Administrateur Built-In est à présent désactivé !

Pro tip : si d'aventure, l'ordinateur avait été installé avec un compte local d'administration avec un nom différent (ce qui était mon cas lors de l'écriture de ce guide), la désactivation fonctionnera de la même façon, tout simplement grâce au SID spécifique de l'administrateur Built-In (le fameux SID-500) !

VI. Conclusion

Après avoir suivi ce guide, vous avez sensiblement réduit la surface d'attaque en créant un nouveau compte dédié à l'administration avec le nom que vous avez choisi, mais vous avez également désactivé le compte Administrateur automatiquement créé lors de l'installation de Windows.

Pour configurer Windows LAPS et améliorer la sécurité du compte d'administration de vos appareils Windows, suivez ce tutoriel :

Bonjour

Merci pour cet article.

j’ai bien suivi la procédure décrite. ma stratégie s’applique bien (Création du compte, MDP, et groupe administrateurs) mais dans le rapport ca se met en erreur (-2016281112)

quelqu’un a une idée ?

Bonjour,

Même erreur… est-ce que tu utilises une « Base de référence de sécurité pour Windows 10 et versions ultérieures » par défaut ?