Firewalls Palo Alto : cette faille de sécurité zero-day non corrigée est déjà exploitée dans des attaques !

Alerte chez Palo Alto Networks : une faille de sécurité zero-day, non patchée à l'heure actuelle, a déjà été exploitée dans le cadre de plusieurs cyberattaques ! Voici ce que l'on sait !

Le système PAN-OS, qui équipe les firewalls de l'entreprise Palo Alto Networks, est affectée par une faille de sécurité critique associée à un score CVSS de 10 sur 10 ! Elle a été découverte par les chercheurs en sécurité de Volexity et elle est désormais associée à la référence CVE-2024-3400. Il s'avère que cette vulnérabilité de type "injection de commande" a été découverte dans la fonction GlobalProtect du système PAN-OS.

Dans la pratique, un attaquant, situé à distance, peut exploiter cette vulnérabilité pour exécuter des commandes sur le firewall, sans aucune interaction de la part d'un utilisateur, et sans disposer de privilèges spéciaux. Il est question ici d'exécuter des commandes en tant qu'administrateur.

À l'heure actuelle, cette faille de sécurité a déjà été exploitée : "Palo Alto Networks a connaissance d'un nombre limité d'attaques qui exploitent cette vulnérabilité", peut-on lire dans le bulletin de sécurité mis en ligne par l'éditeur de solutions de sécurité.

Quelles sont les versions de PAN-OS affectées ?

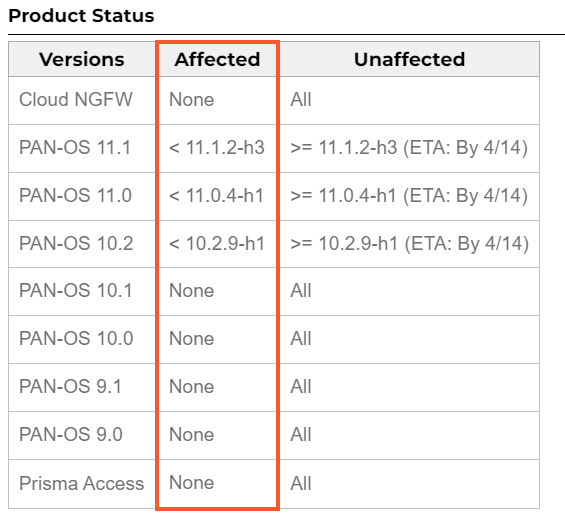

Les firewalls Palo Alto qui exécute les versions suivantes de PAN-OS sont potentiellement vulnérables : PAN-OS 10.2, 11.0 et 11.1. Ceci affecte uniquement PAN-OS, donc certaines versions spécifiques comme Cloud NGFW et Prisma Access ne sont pas impactées.

Voici le tableau récapitulatif publié par Palo Alto :

Il est important de préciser que l'exploitation de la vulnérabilité dépend de la configuration du firewall : "Ce problème s'applique uniquement aux pare-feu PAN-OS 10.2, PAN-OS 11.0 et PAN-OS 11.1 avec les configurations de la passerelle GlobalProtect et la télémétrie de l'appareil activées.", précise Palo Alto.

Comment se protéger de la CVE-2024-3400 ?

Pour le moment, aucun correctif n'est disponible ! Les correctifs, pour les différentes versions affectées, sont en cours de développement et sont attendus pour le dimanche 14 avril 2024, au plus tard.

Voici les versions qui seront publiées :

- PAN-OS 10.2.9-h1

- PAN-OS 11.0.4-h1

- PAN-OS 11.1.2-h3

En attendant, et avant de partir en week-end, il est impératif de désactiver la télémétrie sur votre firewall, en suivant cette documentation officielle. Ceci empêche l'exploitation de la vulnérabilité.

Sachez que si vous avez un abonnement à la fonction "Threat Prevention", vous pouvez bloquer cette attaque en activant la protection contre la menace avec l'ID 95187. De plus, assurez-vous que cette protection soit activée sur l'interface GlobalProtect, en suivant cette page de la documentation.

Je connais quelques entreprises qui flippent comme jamais !!!!

Et c’est pas n’importe qui….