Firefox 97 corrige une faille qui permet d’être admin sous Windows

Mozilla a corrigé une faille de sécurité critique au sein de son navigateur Firefox. Exploiter cette vulnérabilité permet un attaquant de devenir administrateur de la machine Windows avec les droits "SYSTEM".

Cette élévation de privilèges se situe au sein du service "Mozilla Maintenance Service" qui est associé au navigateur Firefox et au client de messagerie Thunderbird. Ce service optionnel permet d'effectuer les mises à jour en tâche de fond des logiciels développés par Mozilla, sans avoir besoin de valider l'installation via l'UAC.

En exploitant la vulnérabilité, l'attaquant peut obtenir les droits "NT AUTHORITY\SYSTEM" sur la machine Windows. Pour rappel, cela correspond au niveau de droits le plus élevé sur une machine Windows.

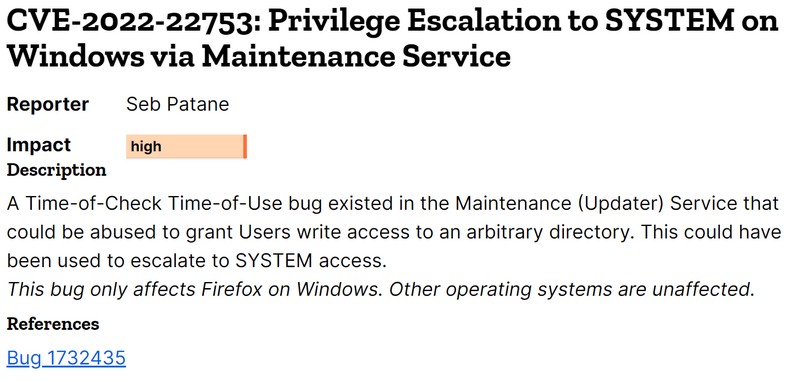

Mozilla a corrigé cette vulnérabilité associée à la référence CVE-2022-22753 avec la sortie de Firefox 97. La fondation précise également que cette faille de sécurité touche seulement Windows.

Firefox 97 intègre également d'autres correctifs pour des failles de sécurité, et pas seulement pour Windows. Plusieurs failles concernent Firefox sur Android.

Mozilla a également publié Firefox ESR 91.6 pour les entreprises afin de corriger la faille CVE-2022-22753 mais aussi une vulnérabilité liée à la mémoire et qui permet d'exécute du code arbitraire. Pour ceux qui utilisent la version ESR de Firefox, je pense qu'il faut se pencher sur le déploiement de cette nouvelle version.

En complément des corrections de bugs et de failles de sécurité, Firefox 97 intègre quelques nouveautés, comme la scrollbar avec le style de Windows 11, ainsi qu'une amélioration des performances sur macOS en optimisant le chargement des polices.

En ce moment, c'est la période des vulnérabilités qui permettent de devenir administrateur sous Windows ! Dernièrement, une faille dans ESET a fait parler d'elle parce qu'elle permet d'obtenir les privilèges "SYSTEM", tandis qu'en janvier 2022 a corrigé une faille qui permettait de devenir admin sous Windows 10 (CVE-2022-21882).