Détournement du trafic du DNS public de Google

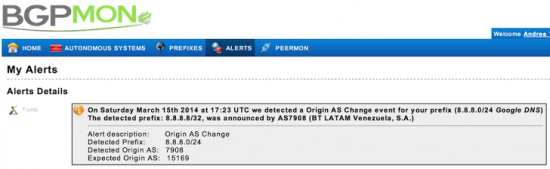

Cette semaine le trafic du serveur DNS de Google très connu et accessible à l'adresse IP 8.8.8.8 a été détourné.

Selon BGPmon , le serveur DNS de Google a été détourné hier pendant une durée de 22 minutes.

Ce serveur est très utilisé puisqu'il gère environ 150 milliards de requêtes par jour. De ce fait, pendant la durée de l'attaque, des millions d’utilisateurs d’Internet, y compris des institutions financières et même les gouvernements ont été redirigés vers la division British Telecom au Venezuela et au Brésil.

Les hackers ont exploité une vulnérabilité bien connue au sein du protocole de routage BGP (Border Gateway Protocol), qui est notamment utilisé pour le routage de l'information sur les réseaux opérateurs.

Ce détournement a permit aux attaquants de rediriger le trafic vers un routeur qu’ils contrôlaient. Ce type d'attaque est difficile à détecter puisque le trafic finit toujours par atteindre sa destination, même s'il empreinte un chemin différent du chemin habituel, comme nous l’ont démontré en 2008 les deux chercheurs en sécurité Tony Kapela et Alex Pilosov.

Malheureusement, ce n'est pas la première fois que le trafic du DNS de Google est détourné. La dernière fois c'était en 2010 vers la Roumanie et l'Autriche.