Actif depuis 15 ans, le botnet Ebury a infecté 400 000 serveurs Linux

Depuis 2009, le botnet nommé Ebury a infecté pas moins de 400 000 serveurs Linux, et à la fin de l'année 2023, environ 100 000 appareils étaient toujours infectés par ce logiciel malveillant. Faisons le point !

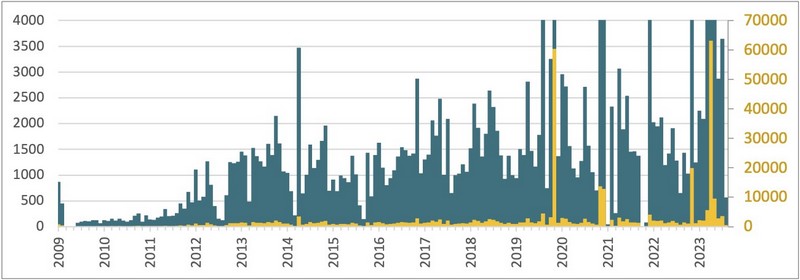

Depuis plus de 10 ans, les chercheurs en sécurité de chez ESET suivent la progression et le comportement du botnet Ebury. Il a évolué au fil des années, que ce soit au niveau de ses capacités d'infection, que du nombre de machines compromises. Le graphique ci-dessous, partagé par ESET, montre bien cette progression.

Au total, Ebury a permis d'infecter 400 000 serveurs Linux en 15 années d'activités. Ce chiffre est énorme, mais la période est importante également : tous les serveurs n'ont pas été infectés en même temps. Comme l'explique ESET, ce botnet est actif au niveau mondial : "Il est à noter qu'il n'y a pas de limite géographique à Ebury, ce qui signifie que toute variation exceptionnelle est principalement due à l'emplacement des centres de données les plus populaires."

ESET estime qu'il est difficile d'estimer la taille du botnet à un moment donné, notamment car "il y a un flux constant de nouveaux serveurs compromis, tandis que d'autres sont nettoyés ou mis hors service."

La tactique du botnet Ebury

Les cyberattaques récentes d'Ebury montrent que les cybercriminels qui sont aux manettes cherchent à s'introduire sur l'infrastructure des fournisseurs de services Cloud et hébergeurs. Ainsi, ils peuvent prendre le contrôle des serveurs des clients de l'hébergeur dont l'infrastructure est compromise. Par exemple, il peut s'agir de serveurs VPS ou de containers.

Pour l'accès initial, la technique classique du credential stuffing est utilisée, c'est-à-dire que des couples d'identifiants et mots de passe volés sont utilisés pour essayer de "brute forcer" la cible. Lorsqu'Ebury parvient à compromettre un serveur, il s'intéresse aux connexions SSH en exfiltrant le contenu du fichier "known_host" et en volant les clés SSH. Ces informations sont ensuite utilisées pour tenter de se déplacer vers d'autres machines, notamment celles connectées sur le même segment réseau.

Par la suite, le malware est capable de rediriger le trafic du serveur compromis vers un serveur piloté par les attaquants, grâce à de l'ARP spoofing. Là encore, ceci permet aux attaquants de collecter des identifiants SSH qui seront ensuite utilisés pour compromettre de nouvelles machines.

Les serveurs compromis sont utilisés par les pirates d'Ebury dans le cadre d'opérations visant à générer de l'argent. Certains serveurs seront utilisés pour envoyer des e-mails de phishing, tandis que d'autres vont héberger des sites falsifiés permettant de voler des numéros de cartes bancaires.

Enfin, si ESET a pu rédiger un rapport aussi précis et aussi complet, ce n'est pas un hasard : ESET a travaillé en collaboration avec la "National High Tech Crime Unit" (NHTCU) des Pays-Bas, qui a récemment mis la main un serveur de sauvegarde utilisé par les opérateurs d'Ebury.