Déni de service : les firewalls Palo Alto vulnérables à une faille OpenSSL

L'entreprise Palo Alto Networks a informé ses clients que certains de ses produits, notamment les firewalls, étaient vulnérables à une faille de sécurité importante dans OpenSSL. Il s'agit de la vulnérabilité CVE-2022-0778 découverte il y a plusieurs semaines.

Pour rappel, lorsque la vulnérabilité CVE-2022-0778 est exploitée elle entraîne une "boucle infinie" qui mène à un plantage du serveur. Présent dans le paquet OpenSSL, cette faille se situe dans une fonction appelée BN_mod_sqrt() qui est utilisée pour réaliser un calcul mathématique. OpenSSL a publié un bulletin de sécurité au sujet de cette faille le 15 mars 2022.

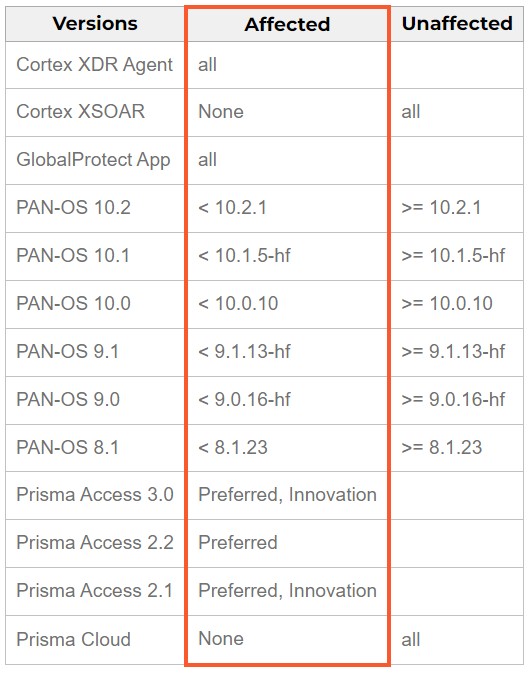

Dans la pratique, une personne malintentionnée pourrait exploiter cette vulnérabilité afin de réaliser une attaque de type déni de service sur l'équipement Palo Alto ciblé. De son côté, Palo Alto Networks vient de mettre en ligne des informations pour indiquer comment se protéger de ce bug de sécurité. L'entreprise américaine précise : "Les logiciels PAN-OS, GlobalProtect app et l'agent Cortex XDR contiennent une version vulnérable de la bibliothèque OpenSSL et la disponibilité des produits est affectée par cette vulnérabilité. Pour le logiciel PAN-OS, cela inclut les pare-feu matériels et virtuels, les appliances Panorama ainsi que les clients Prisma Access.". Concernant l'agent Cortex XDR et GlobalProtect, l'exploitation est plus difficile, car il faut réaliser une attaque man-in-the-middle pour réussir son coup.

Palo Alto précise que ce bug de sécurité impact PAN-OS de la version 8.1 à la version 10.2, ainsi que toutes les versions de l'agent Cortex XDR et de l'app GlobalProtect. A l'inverse, deux produits ne sont pas touchés : Prisma Cloud et Cortex XSOAR. Au sein du bulletin de sécurité, c'est précisé : "Nous avons l'intention de corriger ce problème dans les versions suivantes : PAN-OS 8.1.23, PAN-OS 9.0.16-hf, PAN-OS 9.1.13-hf, PAN-OS 10.0.10, PAN-OS 10.1.5-hf, PAN-OS 10.2.1, et toutes les versions ultérieures de PAN-OS. Ces mises à jour devraient être disponibles au cours de la semaine du 18 avril 2022.".

Les hotfixes pour PAN-OS sont toujours en cours de développement, mais les clients avec la licence "Threat Prevention" peuvent activer les protections avec les ID 92409 et 92411 pour bloquer les attaques liées à cette vulnérabilité, et réduire la possibilité d'utiliser les exploits connus.

Même si l'impact de cette vulnérabilité se limite à un déni de service, cela peut rapidement générer de fortes perturbations sur un élément aussi central qu'un pare-feu.