Effacer l’historique des connexions USB sous Windows

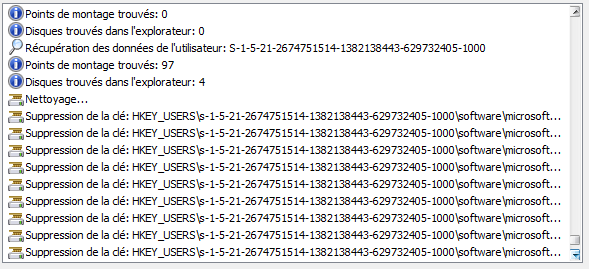

I. Présentation Dans un précédent tutoriel, nous avons vu qu’il était possible de lister tous les périphériques qui ont été connectés à un poste avec un outils comme « Usb History Viewer ». Nous allons ici voir qu’il est possible d’effacer cette liste pour qu’elle ne soit plus consultable du tout. II. Explication En effet, à chaque fois qu’on l’on connecte une périphérique à nos ports USB, Windows enregistre plusieurs informations sur cette connexion comme le type de périphérique, son nom, le port USB sur lequel il a été branché, la lettre qui lui a été affecté, etc. C’est, entre autre, ce qui permet à Windows de ne pas réinstaller le périphérique à chaque reconnexion de celui-ci. III. Procédure – USB Oblivion Il faut commencer par télécharger l’exécutable « USB Oblivion » sur ce lien : Téléchargement d’USB Oblivion Une fois téléchargé, il suffit d’exécuter le programme puis nous verrons cette fenêtre apparaitre : Nous allons ensuite cocher la case « Nettoyer réellement » puis

Lire cet article