Monter un partage CIFS sous Linux

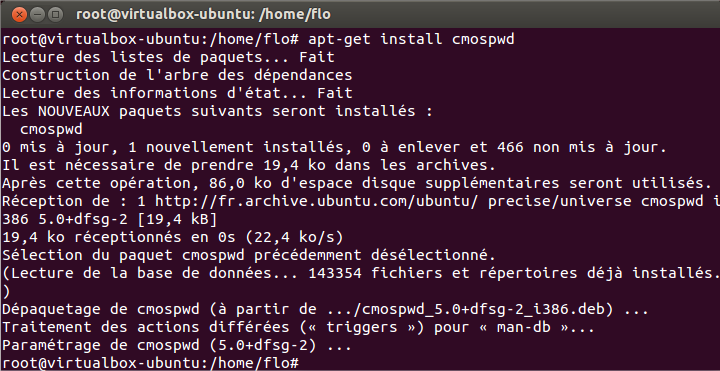

I. Présentation Dans ce tutoriel, nous allons apprendre à monter un partage CIFS sous Linux. On commence par installer un paquet nommé « cifs-utils » qui nous permettra de monter des partage CIFS : apt-get install cifs-utils II. Monter un partage à la main Il nous faut ensuite créer un répertoire dans lequel nous allons monter notre répertoire distant. Nous allons ici le nommer « partage » et nous allons le placer dans « /media/ » : mkdir /media/partage Nous allons maintenant utiliser la commande « mount » pour monter notre partage distant dans le dossier précédemment créé : mount -t cifs \\\chemin /media/partage Nous pouvons également spécifier des identifiants (login/ mot de passe) : mount –t cifs –o username=,password= \\\chemin /media/partage On pourra alors effectuer la commande « mount » pour voir les montages actifs. Pour démonter notre partage, nous utilisera la commande « umount » et nous spécifierons ensuite l’endroit où l’on a monté notre dossier distant : umount /media/partage III. Automatisation du montage au démarrage Sous Linux,

Lire cet article