Comment déployer un réseau WiFi (SSID et clé de sécurité) par GPO ?

I. Présentation

Dans ce tutoriel, nous allons voir comment déployer un réseau WiFi par GPO de manière à ce qu'il soit connu automatiquement par les machines de votre parc informatique et intégré à l'Active Directory.

En environnements professionnels, on est amené à rencontrer des réseaux WiFi protégés de différentes façons, notamment par une clé de sécurité (WPA2 / WPA3), ce qui est la méthode traditionnelle, mais aussi par une authentification plus forte basée sur un serveur NPS (Radius). Lorsque l'on souhaite déployer un réseau WiFi protégé par une clé de sécurité, en passant par une GPO, on va être confronté à une problématique : comment diffuser la clé de sécurité ? Éléments de réponses dans cet article.

II. Créer un profil WiFi par GPO

Pour déployer un réseau WiFi par GPO en intégrant le SSID du réseau et la clé de sécurité, il faudra exporter la configuration au format XML. Cela implique de prendre une machine et de la connecter au réseau WiFi une première fois, afin de pouvoir exporter la configuration.

L'export s'effectue à partir de netsh, en invite de commande. L'exemple ci-dessous va générer un fichier de profil pour le réseau "MON-WIFI" et stocker le fichier de sortie à la racine du disque "C". Si l'on veut exporter tous les réseaux WiFi connus par la machine locale, on retirera la précision sur le nom du profil ciblé.

netsh wlan export profile "MON-WIFI" key=clear folder=c:\

J'obtiens un fichier XML qui contient le SSID du réseau, ainsi que la clé de sécurité en clair (keyMaterial) car la commande exécutée contient "key=clear". Si l'on ne précise pas cette option, la clé de sécurité est chiffrée, mais le profil ne fonctionnera pas sur une autre machine. Précision importante.

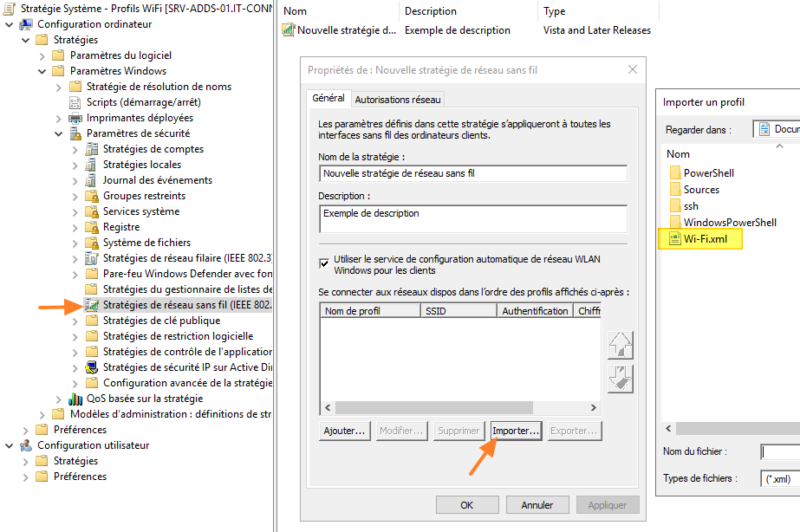

Ensuite, si l'on crée une stratégie de groupe et que l'on crée une nouvelle stratégie à l'emplacement suivant : Configuration ordinateur, Stratégies, Paramètres Windows, Paramètres de sécurité, Stratégies de réseau sans-fil. On remarque que l'on peut importer un profil en cliquant sur le bouton "Importer". À partir de là, on peut charger le fichier XML généré par la commande netsh.

L'assistant m'informe qu'il a importé le profil, mais qu'il a supprimé la clé de sécurité du réseau : "La clé réseau a été supprimée de ce profil". Ce qui implique que le profil WiFi sera diffusé sur les machines, mais sans la clé de sécurité, ce qui n'apporte pas grand-chose...

Comment faire pour déployer le réseau WiFi avec la clé de sécurité ? La question reste entière...!

La solution consiste à utiliser une GPO, mais sans passer par la création d'une nouvelle stratégie de réseau sans-fil. Nous allons utiliser une méthode plus classique : l'exécution d'un script Batch (ou éventuellement PowerShell) au démarrage du PC qui va exécuter une commande netsh pour charger le fichier XML.

Effectivement, la commande ci-dessous me permettra de charger le fichier "\\mon-serveur\informatique$\Wi-Fi.xml", accessible via le réseau (important !) sur la machine locale. Cette commande va importer le réseau WiFi avec sa clé de sécurité.

netsh wlan add profile filename=\\mon-serveur\informatique$\Wi-Fi.xml

Cette commande doit être intégrée dans un fichier que l'on peut appeler "Import-WiFi.bat".

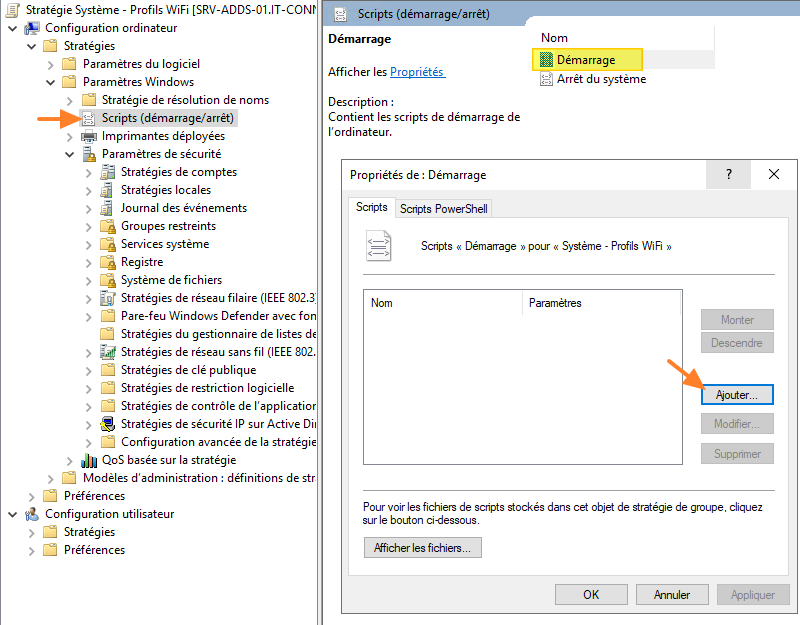

Ce même fichier devra être appelé dans la GPO pour être exécuté au démarrage de la machine : Configuration ordinateur, Stratégies, Paramètres Windows, Scripts (démarrage/arrêt), Démarrage. Ici, on ajoute un nouveau fichier et on spécifie le chemin réseau vers le script Batch.

À partir de ce moment-là, la stratégie de groupe est prête ! Il ne reste plus qu'à lier cette GPO à une ou plusieurs unités d'organisation. Lorsqu'une machine Windows va démarrer, elle va exécuter le script Batch "Import-WiFi.bat" et importer le réseau WiFi. Ainsi, dans la liste des réseaux connus, il y aura votre réseau et Windows pourra s'y connecter automatiquement !

III. Conclusion

Même si la méthode détaillée dans cet article implique de stocker la clé de sécurité réseau en clair dans le fichier XML, cela vous permettra de diffuser votre réseau WiFi sur les machines de votre parc informatique. C'est un gain de temps pour le service informatique et pour l'utilisateur. N'oubliez pas que la première fois, la machine devra être connectée en filaire pour récupérer la GPO, et donc les informations du réseau WiFi.

En complément de l'exécution de ce script, vous pouvez toujours configurer une stratégie de réseau sans-fil pour autoriser l'utilisateur à se connecter uniquement à certains réseaux WiFi, ou à l'inverse lui refuser l'accès sur certains réseaux.

Bonjour,

J’utilise ce système également et il n’est pas idéal pour des raisons de sécurité. L’utilisateur peux accéder au XML et récupérer la clé wifi ce qui n’est pas toujours souhaitable.

Une amélioration que je peux conseiller serait de modifier la sécurité du partage pour n’autoriser que le groupe « ordinateur du domaine » en lecture. Ainsi le script s’exécutera correctement au démarrage mais un utilisateur qui va tenter d’ouvrir le partage via l’explorateur de fichier n’y parviendra pas.

Cela reste contournable mais ça ne coute rien 😉

Bonjour Alexandre,

Bonne remarque, et on peut aussi utiliser un partage masqué en dehors du SYSVOL, en complément. C’est toujours mieux que rien.

C’est exactement ce que je fais 😉

Bien vu

Bonjour et Merci pour ces différents tuto 🙂

J’ai exécuté toutes les étapes citées, cependant à l’étape « Import du fichier XML » dans la stratégie de groupe « Réseau sans fil » , j’obtiens un message d’erreur.

« Windows a détecté que ce profil a été crée par une version de windows plus récente »

– exporté via Windows 10 : V. 22H2 : Build 19085.2728

– importé via Windows Server Standard 2019 : V.1809 : Build 17763.4131

Suite du message :

« Vous ne pourrez pas importer le profil sur cette version de Windows

Sauriez-vous comment l’adapter par hasard ?

Merci par avance

Hello DragonFly!

Il faut supprimer le bloc « MacRandomization » dans le fichier XML. Ca fait 4 lignes à supprimer normalement.

Top Merci beaucoup !! cela fonctionne.

Merci pour la réponse « Ultra » Rapide !!

Bonjour Florian,

Merci pour ce tuto, très bien expliqué !

Je souhaiterais effectuer la manip indiqué dans ton tuto mais avec un SSID masqué.

Est-ce qu’il existe une option ou un modification de script pour la prise en compte avec un SSID masqué?

J’ai constaté qu’un poste configuré avec un SSID en clair ne fonctionnait plus une fois le SSID masqué. C’est donc prit comment étant un SSID différent. Par conséquent, il faut modifier quelque chose dans le paramétrage de la GPO.

Merci

Bonjour Florian,

Je suis dans le même cas que Marc. J’aimerai aussi appliquer cette stratégie sur un Wifi masqué. Est-il possible de le faire ? car pour l’instant cette procédure ne fonctionne pas chez nous.

Merci

Bonjour Florian,

J’ai suivi à l’identique votre procédure ce dernier diffuse bien le SSID mais, le mot de passe n’est pas pris en compte pourtant j’ai bien pris le soin de créer un script et le déposer dans le NetLogon sans succès

Avez-vous une piste svp ?

Je vous remercie d’avance.

Bien à vous,

Bonjour

Le fichier .bat et le fichier .xml doivent-ils être dans un dossier partagé avec un chemin UPN?

merci par avance pour votre retour

*chemin UNC pardon

Bonjour,

Oui c’est le plus simple car les deux fichiers doivent être accessibles par la machine qui doit charger le profil WiFi.

Bon courage!

Florian

Bonjour,

Merci pour ce tuto très clair! Je l’ai suivi à la lettre et mon réseau wifi est bien « Ajouté par la politique de l’entreprise », cependant la clé ne se renseigne pas automatiquement malgré mon .bat bien renseigné et le fichier xml accessible :/ J’ai absolument tout essayé et ne trouve pas de solutions, si jamais vous avez une idée je suis preneur 😉

Merci!

Jérémie

Bonjour,

Et merci pour ce Tuto. 🙂

Une question:

De mon côté la GPO fonctionne sur les Machines en Windows 11 mais pas sur celles en Windows 10. Est-ce que vous auriez une idée de ce qui bloque sur W10 ?

Merci.