Comment appliquer une GPO sur un groupe spécifique ?

I. Présentation

Plutôt que de vous parler de la notion de délégation qui n'est pas spécialement utilisée dans les TPE/PME, mais qui s'adresse plutôt aux équipes très conséquentes, je préfère vous parler du filtrage de sécurité d'une GPO. Cela est pratique et ça peut servir donc c'est encore mieux !

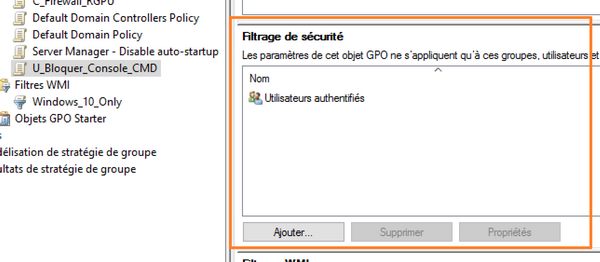

Par défaut, lorsque l'on crée une stratégie de groupe, le filtrage "Utilisateurs authentifiés" s'applique. Cela signifie que la GPO s'applique à l'ensemble des utilisateurs qui se connectent sur une machine.

Note : les comptes administrateurs sont également considérés comme "Utilisateurs authentifiés". Être admin ne donne pas le droit d'être exclu du scope des GPO.

On peut ajuster ce filtrage de sécurité pour cibler certains utilisateurs spécifiques, si le fait de jouer avec les liaisons et les filtres WMI n'est pas suffisant pour réaliser le ciblage.

II. Modifier le filtrage de sécurité d'une GPO

Pour modifier le filtrage de sécurité d'une GPO à partir de la console GPMC, il faut commencer par sélectionner la GPO dans l'arborescence. Ensuite, sur la partie droite, nous retrouvons la zone "Filtrage de sécurité" avec la valeur par défaut "Utilisateurs authentifiés" clairement visible.

L'objectif va être d'ajouter un groupe de sécurité qui contient les utilisateurs (ou ordinateurs) que vous souhaitez cibler avec votre GPO, à la place du groupe "Utilisateurs authentifiés".

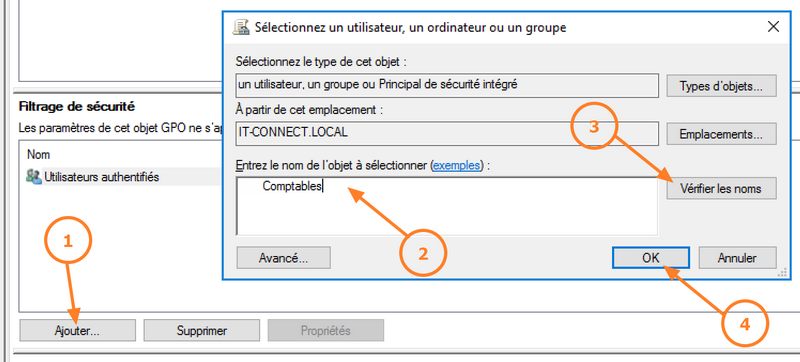

Procédez de cette façon :

1 - Cliquez sur le bouton "Ajouter"

2 - Saisissez le nom de votre groupe de sécurité

3 - Cliquez sur "Vérifier les noms" pour valider le nom saisi

4 - Cliquez sur "OK" pour valider

Remarques :

- Il est tout à fait possible d'ajouter plusieurs groupes

- Pour simplifier la gestion, vous pouvez créer un groupe de sécurité dédié à cette GPO

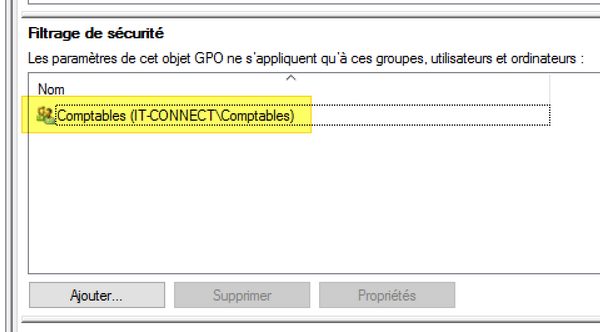

Ensuite, dans le filtrage de sécurité le groupe que vous venez d'ajouter va apparaître, en complément du groupe "Utilisateurs authentifiés". Je vous invite à supprimer ce groupe du coup en cliquant dessus et en cliquant sur le bouton "Supprimer". Vous devriez obtenir ceci :

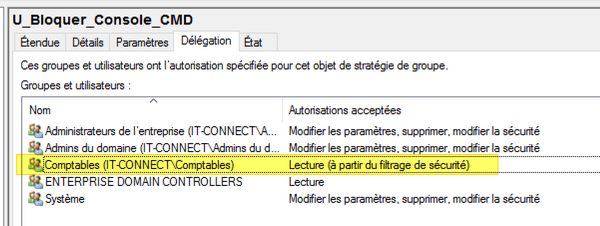

Il est à noter que les autorisations attribuées dans le filtrage de sécurité sont reportées dans l'onglet "Délégation" de la GPO avec la mention "Lecture (à partir du filtrage de sécurité)".

Concrètement, cela signifie que les membres du groupe "Comptables" peuvent lire cette GPO, les paramètres vont donc s'appliquer sur les objets membres du groupe. Les utilisateurs qui ne sont pas de ce groupe auront un accès refusé lorsqu'ils vont tenter de lire la GPO, ce qui va empêcher que les paramètres de la GPO s'appliquent.

Cette méthode, bien que pratique, doit être utilisée à bon escient et lorsque vous rencontrez des problèmes sur une GPO qui ne s'applique pas, il faudra penser à vérifier le filtrage de sécurité et notamment les membres contenus dans le groupe.

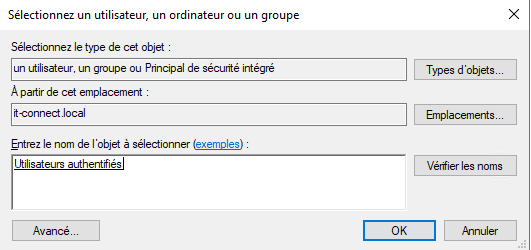

Pour que la configuration fonctionne, il faut ajouter le groupe "Utilisateurs authentifiés" en lecture dans l'onglet "Délégation", même si la GPO ne doit plus s'appliquer aux utilisateurs authentifiés. Au sein de l'onglet "Délégation", cliquez sur le bouton "Ajouter" en bas à gauche. Ensuite, recherchez "Utilisateurs authentifiés" et validez.

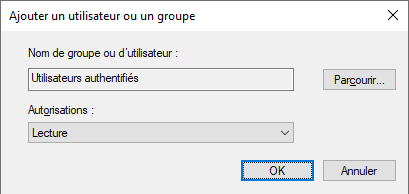

Pour l'autorisation à attribuer, sélectionnez "Lecture" et cliquez sur "OK".

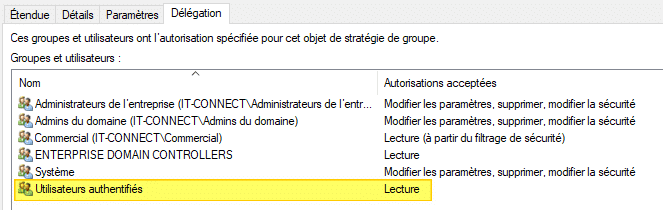

Le groupe "Utilisateurs authentifiés" va s'afficher dans la liste, c'est tout bon.

A partir de là, il ne restera plus qu'à tester la GPO en se connectant sur un PC avec un compte pour qui la GPO doit s'appliquer et un autre pour lequel elle ne doit pas s'appliquer (mais qui est quand même ciblé via la liaison) afin de valider le bon fonctionnement ?

Enfin, je tiens à préciser que si vous modifiez le filtrage de sécurité, cela s'applique sur la GPO directement, et donc sur toutes les liaisons de la GPO. Il n'y a pas de gestion de la sécurité par liaison, mais bien une gestion globale, c'est important de le savoir.

Dans le chapitre suivant, nous allons voir comment faire l'inverse, à savoir : comment bloquer une GPO pour un groupe spécifique ?