Cette énorme campagne de spams détourne les noms de domaine de grandes entreprises

SubdoMailing, c'est le nom d'une campagne publicitaire malveillante qui est utilisée pour envoyer 5 millions d'e-mails par jour, à partir de 8 000 domaines légitimes et 13 000 sous-domaines. Faisons le point sur cette menace !

Nati Tal et Oleg Zaytsev, chercheurs en sécurité chez Guardio Labs ont mis en ligne un rapport pour évoquer cette campagne malveillante lancée en 2022. Si c'est campagne a été surnommée "SubdoMailing", ce n'est pas un hasard : les cybercriminels détournent des sous-domaines abandonnés et des domaines appartenant à des entreprises populaires pour émettre leurs e-mails malveillants.

Par exemple, les pirates utilisent des noms de domaine de MSN, McAfee, VMware, Unicef, Java.net, Marvel, Pearson, ou encore eBay. Dans le cas de VMware, les cybercriminels ont détourné le sous-domaine "cascade.cloud.vmware.com", tandis que pour MSN, ce serait le sous-domaine "marthastewart.msn.com".

L'avantage de ces domaines, c'est qu'ils semblent légitimes, aussi bien aux yeux du destinataire que des serveurs de messagerie. Ainsi, ils sont susceptibles de passer les filtres anti-spams et les mécanismes d'authentification des e-mails. Autrement dit, les e-mails malveillants parviennent à passer les contrôles SPF, DKIM et DMARC !

Plusieurs techniques utilisées : CNAME, SPF, etc...

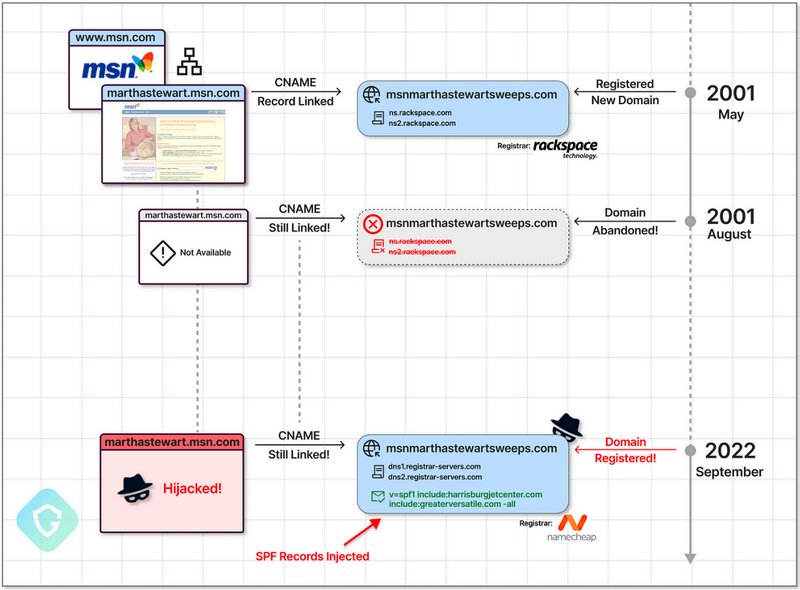

Il est intéressant de noter que les cybercriminels analysent les zones DNS des domaines populaires à la recherche d'un enregistrement CNAME faisant correspondre un sous-domaine vers un domaine externe qui serait disponible. Ensuite, les cybercriminels ont eux-mêmes l'acquisition du domaine externe pour l'exploiter au sein de cette campagne malveillante. L'achat est effectué via NameCheap. Comme le montre l'exemple ci-dessous donné par les chercheurs en sécurité, le sous-domaine "marthastewart.msn.com" avait un enregistrement CNAME qui renvoyait vers "msnmarthastewartsweeps.com" mais qui n'appartenait plus à MSN (Microsoft) depuis plus de 20 ans !

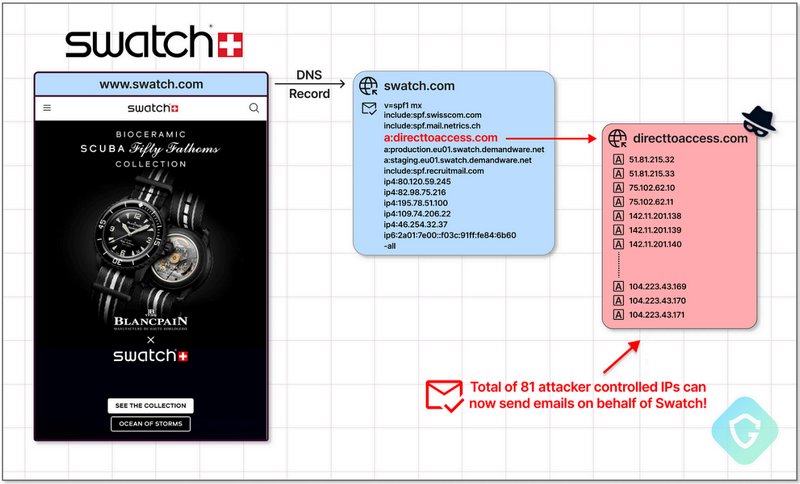

Une seconde technique est utilisée et elle vise à tirer profit d'enregistrements SPF qui ne sont pas maintenus à jour. Ce qui intéresse les cybercriminels, c'est l'option "include :" puisqu'elle peut pointer vers des domaines externes qui ne sont plus enregistrés. Dans ce cas, c'est une aubaine pour les cybercriminels. Le cas du domaine SPF du domaine "swatch.com" est un parfait exemple puisqu'il fait référence à un domaine disponible à la vente : "directtoaccess.com" ! En achetant ce fameux domaine, les cybercriminels peuvent émettre des e-mails pour "swatch.com" de manière légitime !

Une campagne de phishing supplémentaire !

Que se passe-t-il si l'on clique sur le lien d'un e-mail ? Les boutons et liens intégrés dans les e-mails redirigent les utilisateurs vers différents sites contrôlés par les cybercriminels. Parfois, il s'agit simplement de sites avec de la publicité, alors que dans d'autres cas, l'utilisateur doit faire face à une alerte de sécurité pouvant mener à un vol d'informations : compte Facebook, compte iCloud, fin d'abonnement Amazon Prime, etc... Différents prétextes sont utilisés.

Résultat, les cybercriminels disposent d'un important réseau de 8 000 domaines et 13 000 sous-domaines exploité par des serveurs SMTP situés dans le monde entier ! Guardio Labs évoque près de 22 000 adresses IP uniques utilisées pour envoyer environ 5 millions d'e-mails par jour. Cette technique est bien rodée et elle se montre très efficace !

Enfin, à partir de l'outil mis en ligne par Guardio Labs, vous pouvez vérifier si votre domaine est affecté ou non :

Le lien de vérification ne fonctionne pas pour le moment. Victime de son succès ? Cible de malveillance ?