Avast publie un outil de déchiffrement pour TargetCompany

L'éditeur Avast a publié un outil de déchiffrement pour le ransomware TargetCompany, ce qui va permettre aux victimes de récupérer leurs données !

L'équipe de chercheurs d'Avast a partagé cette nouvelle sur le blog Decoded de l'éditeur et cela devrait faire plaisir aux entreprises victimes de ce ransomware. Pour fonctionner, cet outil doit pouvoir comparer un fichier chiffré et sa version non chiffrée, afin de pouvoir rechercher la clé de déchiffrement et permettre ensuite de déchiffrer tous les fichiers.

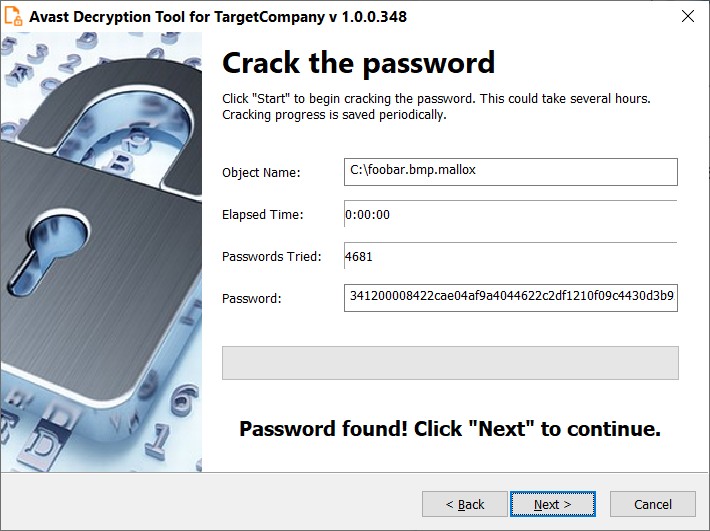

Pendant le processus de recherche du mot de passe, votre ordinateur va utiliser tous les coeurs de processeur disponibles. Ce processus sera long, même très long puisqu'il peut durer jusqu'à 10 heures. Ce qui est intéressant, c'est que l'outil de déchiffrement sauvegarde régulièrement sa progression donc si vous arrêtez votre ordinateur ou l'opération temporairement, et que vous reprenez par la suite, vous ne repartez pas de zéro.

Dès lors que le mot de passe a été trouvé, l'outil de déchiffrement peut restaurer tous vos fichiers ! Si vous souhaitez récupérer cet outil, voici deux liens :

Afin d'en savoir un peu plus sur le fonctionnement du ransomware TargetCompany, je vous invite à lire l'analyse publiée sur le site d'Avast. C'est assez intéressant. Avant de chiffrer vos données, le ransomware TargetCompany va réaliser différentes actions pour préparer votre machine, notamment en désactivant les clichés instantanés (vssadmin.exe), en modifiant les options de boot via BCDedit, etc. Ensuite, il chiffre les données en utilisant plusieurs extensions (.mallox, .exploit, .architek, ou .brg), tout en posant des exclusions sur certains dossiers et extensions afin que la machine reste opérationnelle.

Ce n'est pas la première fois qu'Avast met en ligne un outil de déchiffrement pour un ransomware. En octobre 2021, l'éditeur avait publié un outil similaire pour les ransomwares LockFile, Atom Silo et Babuk. Comme on dit : beau travail !