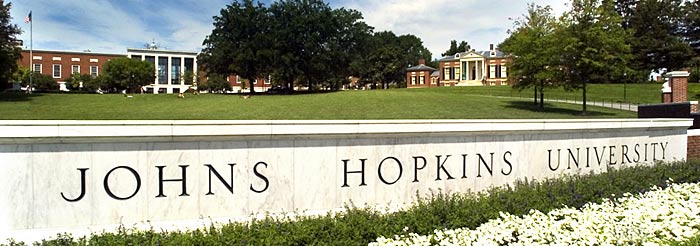

Encore une preuve qu’au niveau de la sécurité, les domaines de l’éducation ne sont pas les plus protégés. En effet, le piratage de l’université John Hopkins est plutôt embarrassant. Une pirate qui dit faire partie des Anonymous semble avoir piraté avec succès le site web de l’université Johns Hopkins et a divulgué les données qu’il a récupérées dans une base de données. Il semblerait que les données volées et diffusées sont celles des étudiants en biométrie, il s’agit de leur nom, leur numéro de téléphone, et leurs adresses e-mail. Heureusement, les données confidentielles comme leurs numéros de sécurité sociale, de carte de crédit, ou d’autres données confidentielles n’ont pas été récupérées lors de cette attaque. Les données concernant des commentaires d’élèves présentés pour l’évaluation de la formation d’ingénieur ont également été dérobées. Au total, c’est plus de 1300 dossiers d’étudiants, anciens (2006-2013) et actuels qui ont été volés lors de ce piratage. O’Shea a officiellement annoncé dans un communiqué, «

Lire cet article