Lancer un programme en haute priorité sous Windows

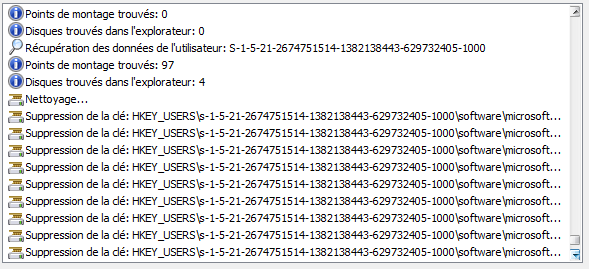

I. Présentation Dans ce tutoriel, nous allons voir comment lancer et exécuter un programme à priorité haute (prioritaire par rapport aux autres programmes) sous Windows. Il peut en effet arriver que, lorsqu’un programme ramme par exemple, l’on veuille le passer en priorité par rapport aux autres pour qu’il obtienne l’accès aux ressources avant les autres programmes. C’est ce que nous allons voir ici ! II. Procédure Pour affecter une priorité différente de celle par défaut, il faut se rendre dans le gestionnaire de tâches Windows. Pour cela, on fait un clic droit sur la barre de tâches puis on clique sur « Démarrer le Gestionnaire des tâches » : On se rend ensuite dans « Processus » où nous verrons la liste de nos processus actifs : Nous allons ensuite faire une clic droit sur la ligne du processus que nous voulons prioriser puis donc irons dans « Définir la priorité » puis nous définirons la priorité la plus haute : Le programme accèdera donc aux

Lire cet article