Audit des groupes de sécurité de l’Active Directory

Sommaire

I. Présentation

La gestion d'un Active Directory ne s'arrête pas à la réalisation d'opérations de maintenance, de création d'objets (utilisateurs, groupes, etc.) ou au déploiement de stratégie de groupe (GPO).

Il est aussi essentiel d'auditer les changements opérés dans l'annuaire afin de tenir un journal des changements et ainsi garder une trace. Cela est encore plus vrai et plus important lorsque plusieurs personnes sont susceptibles de pouvoir modifier l'annuaire, ce qui sera certainement le cas dans un service informatique composé de plusieurs personnes.

Il est aussi essentiel d'auditer les changements opérés dans l'annuaire afin de tenir un journal des changements et ainsi garder une trace. Cela est encore plus vrai et plus important lorsque plusieurs personnes sont susceptibles de pouvoir modifier l'annuaire, ce qui sera certainement le cas dans un service informatique composé de plusieurs personnes.

Dans ce tutoriel, nous allons auditer les groupes de sécurité de l'Active Directory, ce qui permettra de garder une trace dans les Journaux d'événements à chaque fois qu'un groupe est créé, modifié ou supprimé.

Il faut savoir que par défaut l'audit pour les groupes de sécurité est déjà opérationnel concernant les tentatives réussies. D'ailleurs, derrière la phrase "Audit des groupes de sécurité" se cache de nombreux événements clairement référencés par Microsoft. Par exemple, un événement avec ID 4727 se créera lors de la création d'un groupe, un ID 4728 lorsqu'un utilisateur est ajouté à un groupe... Vous retrouverez toute la liste sur le site TechNet de Microsoft (en) : Audit Security Group Management

Pour ma part, je manipule sur un contrôleur de domaine sous Windows Server 2012 R2 pour le domaine "it-connect.fr".

II. Configurer l'audit des groupes de sécurité

Bien que ce soit déjà actif par défaut, il est intéressant de savoir où paramétrer l'audit des groupes de sécurité dans une stratégie de groupe pour l'ensemble des contrôleurs de domaine. De plus, cela permet de mettre en place l'audit sur les échecs.

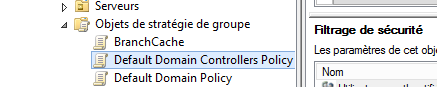

Ouvrez le gestionnaire de stratégies de groupe et éditez la stratégie "Default Domain Controller Policy" (stratégie présente par défaut qui s'applique sur tous les contrôleurs de domaine du domaine).

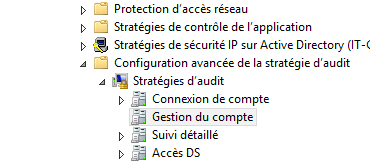

Ensuite, parcourez l'arborescence comme ceci : Configuration ordinateur, Stratégies, Paramètres Windows, Paramètres de sécurité, Configuration avancée de la stratégie d'audit, Stratégie d'audit, Gestion du compte

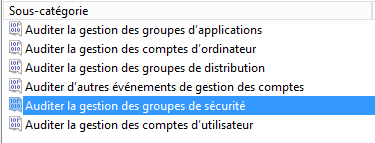

Vous trouverez ici un élément nommé "Auditer la gestion des groupes de sécurité", ouvrez-le.

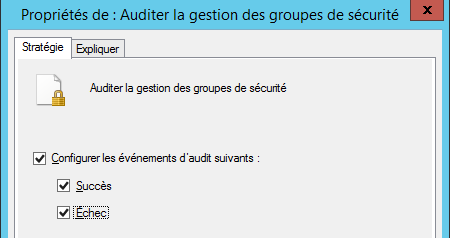

Il suffira de définir ce paramètre est de cocher les deux cases présentent à savoir "Succès" et "Échec" afin que plus rien ne vous échappe concernant les groupes de sécurité ! Appliquez les changements.

La stratégie est désormais opérationnelle, il faudra alors la déployer (gpupdate /force). Intéressons-nous aux événements générés.

III. Visualiser les résultats d'audit

La visualisation des événements s'effectue via l'Observateur d'événements intégré à Windows. Nous allons créer une vue personnalisée afin de pouvoir visualiser simplement les éléments en rapport avec notre audit. Sur "Affichages personnalisés" effectuez un clic droit pour "Créer une vue personnalisée".

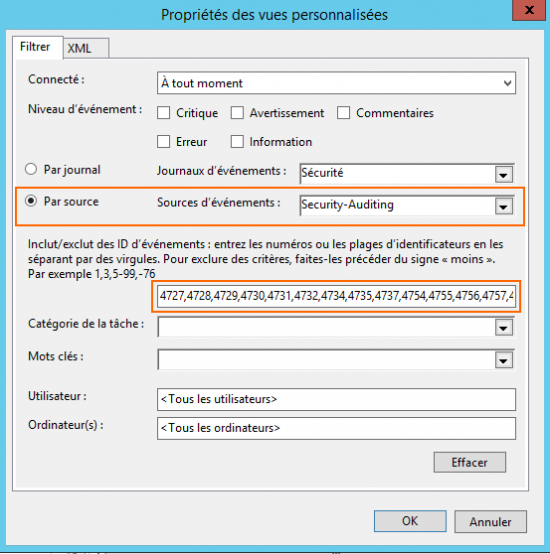

Les deux champs que vous devez configurer sont les suivants (pour les autres libres à vous selon vos besoins) :

- Par source : Sélectionner "Security-Auditing" car les événements que nous cherchons correspondent à cette source, cela réduit sensiblement le champ de recherche et la requête effectuée pour l'actualisation de cette vue.

- Inclut/exclut des ID d'événements : Vous devez ajouter la liste correspondante à tous les ID d'événements en rapport avec notre audit à savoir : 4727, 4728, 4729, 4730, 4731, 4732, 4733, 4734, 4735, 4737, 4754, 4755, 4756, 4757, 4758, 4764.

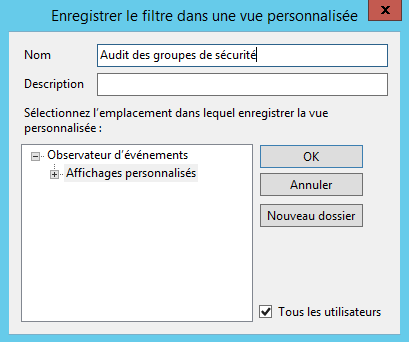

Cliquez sur "OK". Donnez un nom à cette vue et validez.

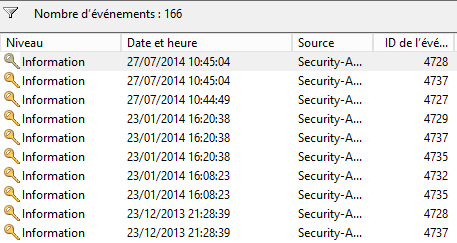

La vue permet alors de visualiser les événements enregistrés dans le cadre de l'audit des groupes de sécurité et de la gestion de domaine que nous avons mis en place.

En double cliquant sur un élément, on peut obtenir tous les détails nécessaires à la compréhension de "Ce qu'il s'est passé". Par exemple, dans la copie d'écran ci-dessous on voit un événement d'ID 4727 (Création d'un groupe) concernant un groupe nommé "Informatique".

La mise en place de cet audit est désormais terminée, n'hésitez pas à personnaliser la vue pour filtrer les événements encore plus finement si vous le souhaitez.

bonjour,

merci pour ce tuto ça m’a beaucoup aidé.

j’ai juste une question : dans l’audit pouvant nous récupérer l’adresse ip ou nom de l’ordinateur ou les modifications sont faites ?

merci par avance

Merci pour ce tutoriel !

Par contre pour moi la source d’événements « Security-Auditing » n’existe pas, c’est « Microsoft Windows security auditing » qui contient les événements recherchés, sur un Windows Server 2012 R2.