Des versions piratées de Microsoft Office utilisées pour distribuer un ensemble de malwares !

Des versions piratées de la suite Microsoft Office diffusées via sites de torrents sont utilisées par les cybercriminels pour diffuser plusieurs logiciels malveillants : Cheval de Troie d'accès à distance, mineur de cryptomonnaie, etc... ! Faisons le point.

Une nouvelle campagne malveillante identifiée par le Security Intelligence Center d'AhnLab (ASEC) alerte sur les dangers du téléchargement de logiciels piratés. Malheureusement, ce n'est pas une évidence pour tout le monde et les adeptes de téléchargements illégaux restent très nombreux dans le monde entier. Les cybercriminels l'ont bien compris... Et, ils exploitent des versions piratées de Microsoft Office diffusées sur des sites de torrents pour distribuer un ensemble de malwares.

Les utilisateurs qui téléchargent et installent ces versions piratées de Microsoft Office se retrouvent infectés par divers types de logiciels malveillants, notamment des chevaux de Troie d'accès à distance (RATs), des mineurs de cryptomonnaie, etc.

Sommaire

Un programme d'installation trompeur !

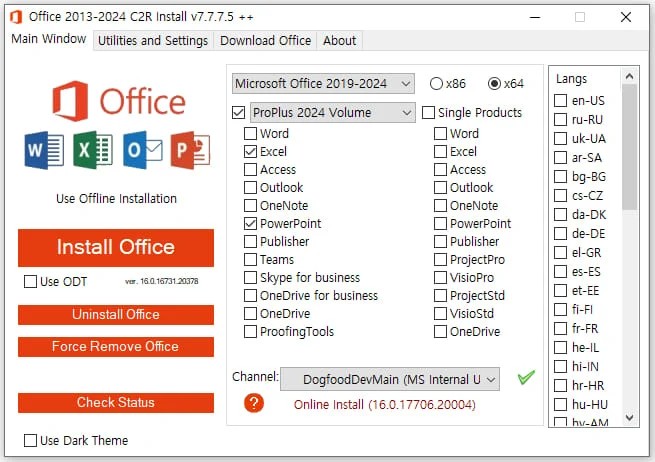

Le programme de la version piratée de Microsoft Office présente une interface bien conçue, et plutôt trompeuse pour les utilisateurs. Nous pourrions même dire qu'elle est plutôt rassurante, car elle permet aux utilisateurs de choisir la version, la langue et la variante (32 ou 64 bits) qu'ils souhaitent installer.

Voici un aperçu :

Cependant, ce n'est que la face visible de ce programme d'installation. En effet, pendant ce temps, en arrière-plan, il lance un malware qui se connecte à un canal Telegram ou Mastodon, à partir duquel il pourra obtenir un lien menant vers Google Drive ou GitHub pour télécharger des logiciels malveillants. Ces services légitimes présentes l'avantage de ne pas alerter les solutions de sécurité.

Des charges utiles dangereuses...

Lors de leurs analyses, les chercheurs Coréens sont parvenus un ensemble de malwares, dont voici la liste :

- Orcus RAT : permet un contrôle à distance complet, incluant la capture des frappes au clavier, l'accès à la webcam de l'ordinateur, la possibilité de prendre des captures d'écran ou encore d'exfiltrer des données.

- XMRig : un mineur de cryptomonnaie utilisant les ressources du système pour miner du Monero. Pour éviter d'être détecté, le minage est arrêté lorsque l'utilisateur sollicite de façon intensive les ressources de la machine.

- 3Proxy : convertit les systèmes infectés en serveurs proxy, permettant aux attaquants de router du trafic malveillant, par l'intermédiaire du port 3306.

- PureCrypter : télécharge et exécute des charges malveillantes supplémentaires à partir de sources externes.

- AntiAV : désactive ou reconfigure les logiciels de sécurité en place sur la machine infectée, de façon à diminuer son niveau de sécurité et à la rendre vulnérable aux autres menaces.

Persistance des logiciels malveillants

Même si l'utilisateur découvre et supprime certains de ces malwares, le module "Updater", exécuté au démarrage du système, les réintroduit. Bien entendu, à l'occasion de la publication de cette étude, les chercheurs d'ASEC mettent en garde les utilisateurs contre les risques de téléchargement de logiciels depuis des sources non officielles et illégales, dans le but d'obtenir des logiciels piratés. Autant que possible, pensez également à vérifier l'intégrité de vos images ISO et autres sources.

Microsoft Office étant un exemple parmi tant d'autres... En effet, des campagnes similaires ont été utilisées pour propager le ransomware STOP.

Imaginons que j’ai un pote ayant utilisé un tel outil, comment pourrait il vérifier que son PC est sur ?

Il n’y a pas de soucis si ton pote va sur des sites de torrent fermés où les collègues commentent les fichiers.

Bien sûr, tout le monde a payé la licence et s’amuse améliorer le programme, ce qui est légal.