AccessEnum : lister les droits des répertoires sous Windows

I. Présentation

Aujourd'hui nous découvrons un petit outil très utile sous Windows: AccessEnum.

Celui-ci peut être lancé en tant qu'administrateur ou en tant qu'utilisateur standard, sans installation et permet de lister les droits sur tous les répertoires du système. Cela peut être bien pratique dans bien des contextes, autant en attaque qu'en défense. Coté défensif, cela permet de savoir dans quels répertoires un utilisateur non privilégié est autorisé à créer de nouveaux fichiers, c'est notamment utile dans le cas des malwares, qui aiment trouver des répertoires méconnus afin de s'y installer (notamment dans C:\windows)

AccessEnum peut être utilisé aussi bien pour les répertoires du système que pour les clés de registre et les droits qui y sont positionnés

Pour récupérer AccessEnum, direction la page officielle de l'utilitaire sur le site Microsoft : https://technet.microsoft.com/fr-fr/sysinternals/accessenum.aspx

II. Exemple d'utilisation

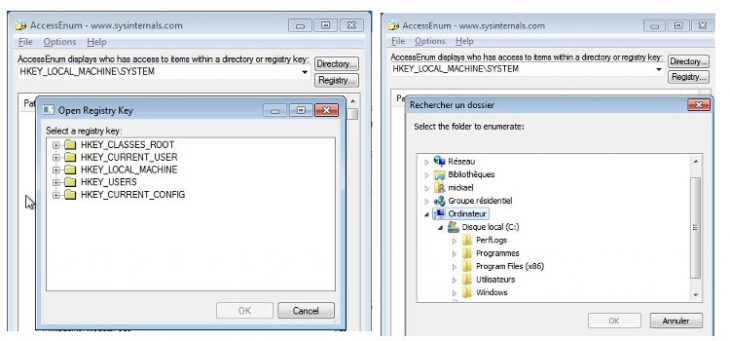

Une fois lancé, l'outil propose deux types de scans, soit "Directory", pour visualiser les droits des répertoires, soit "Registry" pour visualiser les droits sur les clés de registre, autre élément visé par une multitude de malware.

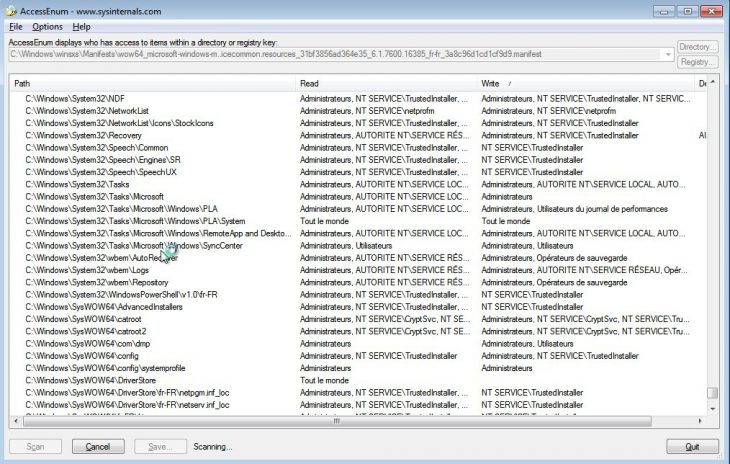

Voici un exemple de scan "Directory" lancé en tant qu'administrateur sur C:\Windows

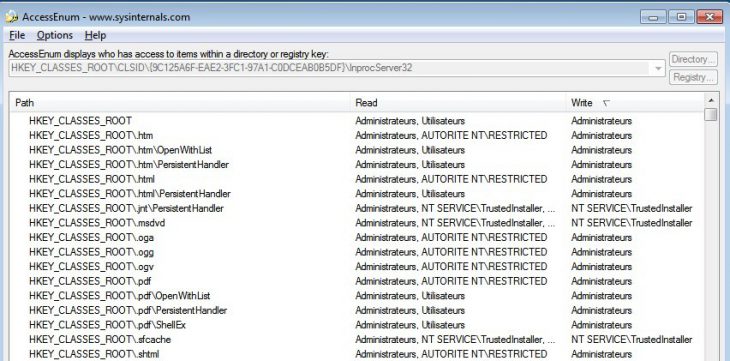

Voici un autre exemple de scan "Registry" lancé en tant qu'administrateur

Il est à noter que l'exécution d'un scan en tant qu'administrateur ou en tant qu'utilisateur standard n'aura pas le même résultat. En effet, un utilisateur ne pourra pas aller visualiser les sous-répertoires d'un répertoire auquel il ne peut pas accéder, un administrateur accédera lui à tous les répertoires et les résultats obtenus seront plus complets.

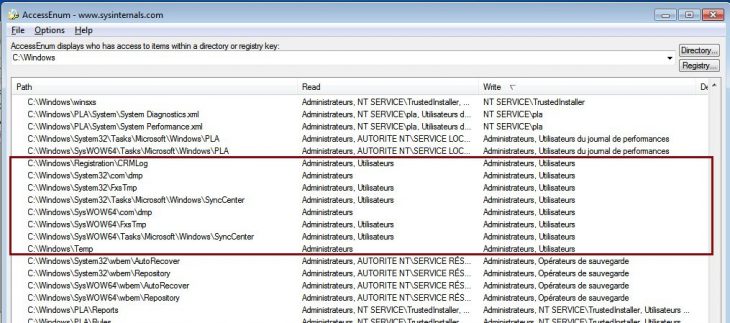

Parmi les résultats intéressants que l'on peut constater et remarquer avec AccessEnum, voici quelques répertoires sur mon système Windows 7 qui sont accessibles à tous les utilisateurs dans C:\Windows

Enfin, les rapports peuvent être sauvegardés au format texte pour une analyse hors du système sur lequel l'outil a été exécuté, pratique également !

Ce petit outil peut être bien pratique notamment au niveau défensif et lors de la récupération d’informations pour un audit système ou une analyse de la configuration du système.

N'hésitez pas à partager vos avis dans les commentaires ! 🙂

Merci pour l’info Mickael. Ca peut bien aider en effet. J’utilisai le bon vieux et obsolète ligne de commande cacls.

Si le PATH fait plus de 256 caractères AccessEnum n’arrive pas à lire le dossier et mets des ?????

Il faut ajouter \\?\ ce qui donne \\?\C:\données

Merci très utile pour la gestion des répertoires partagés (les communs)